Synology 101 - 5. dio: Sigurnost i pristup

Evo nas na kraju Syno 101 serije. Za kraj ćemo pričati i sigurnosti i sigurnom pristupu vašem NAS-u, a time i vašim podacima. Vidjet ćete što bi bilo najbolje učiniti u određenim slučajevima kako biste održali svoju sigurnost, a da pritom nemate previše koraka koje morate izvesti kako bi to i učinili, ovo vrijedi uglavnom prilikom pristupa NAS-u iz vanjskog svijeta (putem Interneta).

Imati pristup vašim podacima u bilo kojem trenutku i od bilo kuda je danas sasvim normalno. Imati NAS, a opet ne imati pristup vašim podacima dok niste u svojoj lokalnoj mreži, vrlo je ograničavajuće. S jedne strane taj scenarij svakako podiže sigurnost vaših podataka, ali opet ne postoji 100% sigurnost, to je iluzija. Samo da budem jasan, ako nemate nikakve veze s vanjskim svijetom znači da ne postoji ni vektor napada koji bi mogao ugroziti vaše podatke. Svakako je najbolje se zaštiti, nego kasnije požaliti.

Ovo su glavni elementi članka koje ćemo proći:

OPĆE SIGURNOSNE POSTAVKE

- DSM i aplikativne nadogradnje

- Konfiguracija portova

- QuickConnect, DDNS i korisničke domene

- SSL certifikati

- Vatrozid

KORISNIČKE SIGURNOSNE POSTAVKE I SIGURNOSNI PRISTUP

- Kako bolje osigurati vaš korisnički račun?

- 2FA

- Account Protection

- Upravitelj zaporki

- Pristup aplikacijama i podacima

- Secure SignIn (samo na DSM 7)

SIGURAN NAČIN PRISTUPA PUTEM INTERNETA

- VPN

- Reverse Proxy

OPĆE SIGURNOSNE POSTAVKE

Postoji mnogo elemenata koje trebate razmotriti kada je riječ o tome da vaše NAS budu siguran. Nije bitno ako ste povremeni korisnik ili obitelj s mnogim “naprednih” korisnika, bitno je da poduzmete sve korake kojim možete smanjiti površinu napada prema svojem NAS-u, vašim podacima, aplikacijama i servisima.

DSM i aplikativne nadogradnje

Najbitnija stvar bilo kojeg operativnog sustava jest da je ažuran. Samo da budem jasan, to ne znači da je najnovija verzija nešto što biste trebali slijepo pratiti. Uvijek pročitajte izmjene, ispravke i novitete koje ta verzija donosi, pa sami odlučite koliko je bitno i hitno da istu i instalirate.

Glavni elementi na koje biste trebali biti usredotočeni su sigurnost i propusti, zatim ispravci (ako imate problema s nekim ključnim elementima) i konačno nove značajke.

NAPOMENA: Zapamtite da s DSM ažuriranjima ne postoji službeni način povratka na stariju verziju. Službeno, nakon nadogradnje možete samo naprijed.

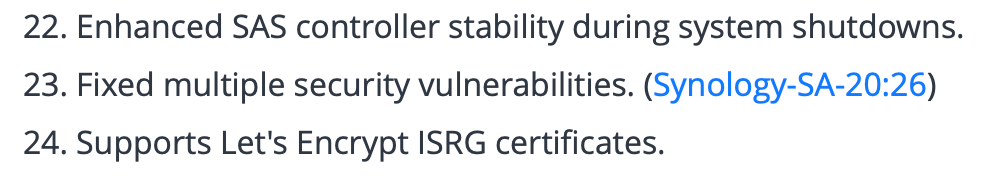

Primjer opravdanog razloga nadogradnje bio bi slijedeći:

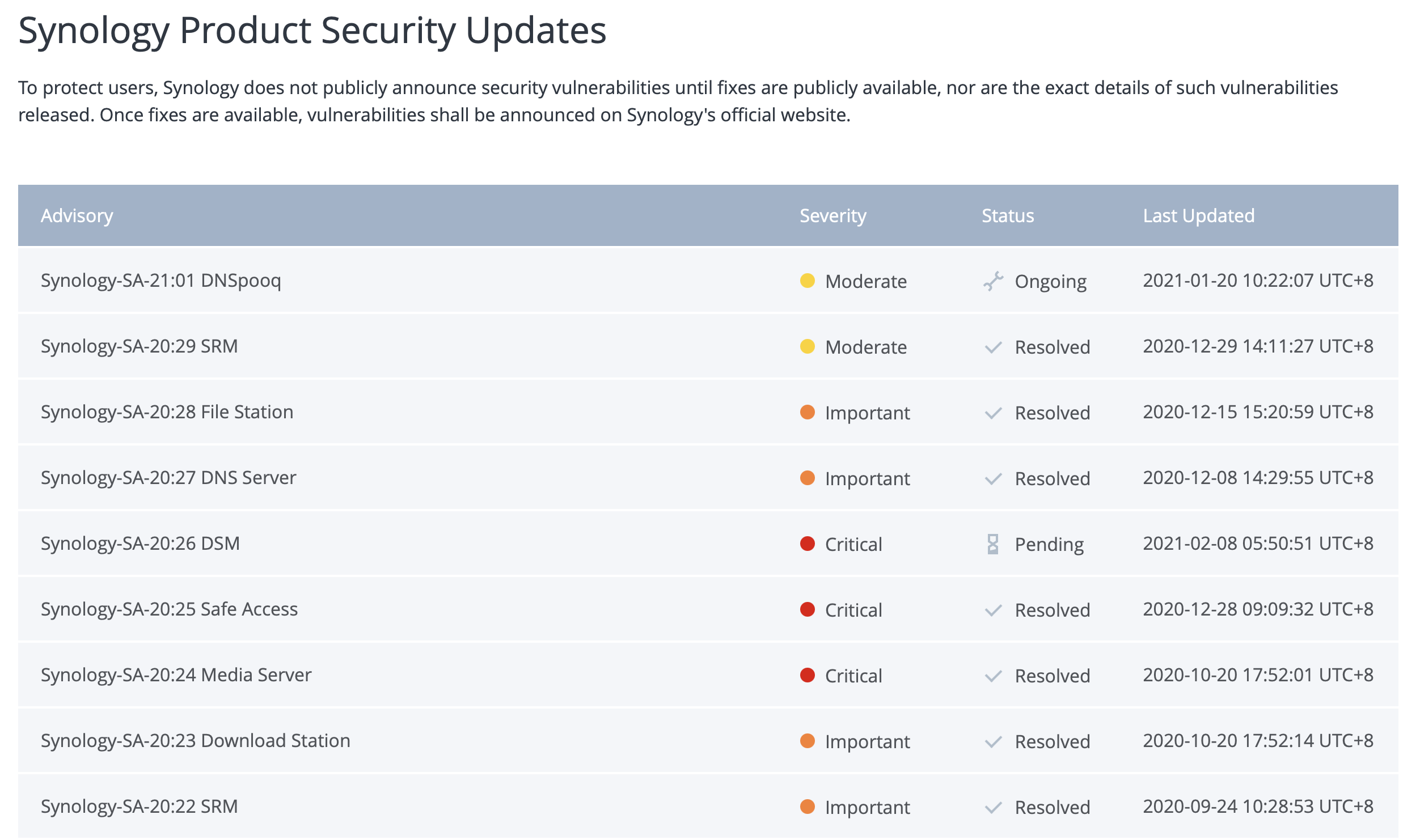

Kao što možete vidjeti s gornje slike, sigurnosni problemi se obično spominju na kraju popisa, osim ako postoji kritičan problem. Zato budite sigurni da pročitate cijeli popis novih izmjena prije nego što pritisnete gumb za ažuriranje.

Dok smo na temi sigurnosnih problema s DSM-om i njegovim aplikacijama, dobra praksa bi bila pratiti Synology Security Advisor web stranicu.

Nakon što ste sigurni da je ažuriranje korisno za vas, te da imate ispravan backup, krenite sa ažuriranjem. Postoje dva (2) načina na koje to možete učiniti:

Online - NAS koji ima vezu s internetom

Offline - NAS koji ima samo LAN pristup

Online proces uključuje slijedeće:

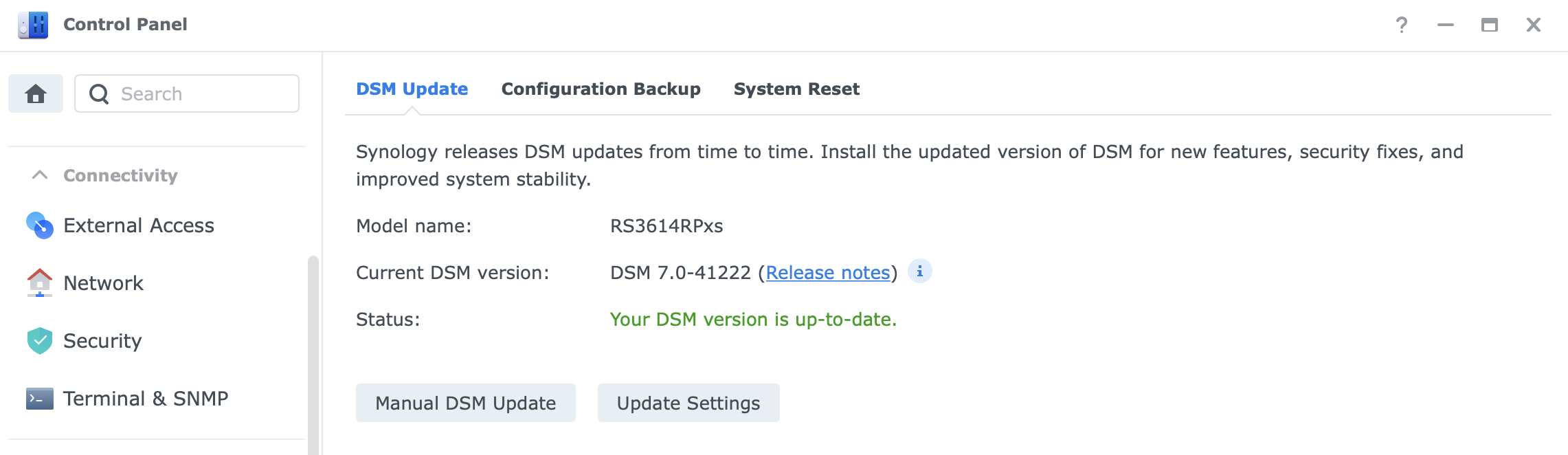

1. Prijavite se u DSM web portal

2. Otvorite Control Panel > Update & Restore

3. Neka DSM izvede provjeru verzije

4. Kliknite "Download" nakon što je otkriveno novo ažuriranje

5. Napravite ponovno pokretanje NAS-a (reboot) (to će se automatski dogoditi u 99% slučajeva)

6. Prijavite se i provjerite da li je sve u redu

Offline proces uključuje slijedeće:

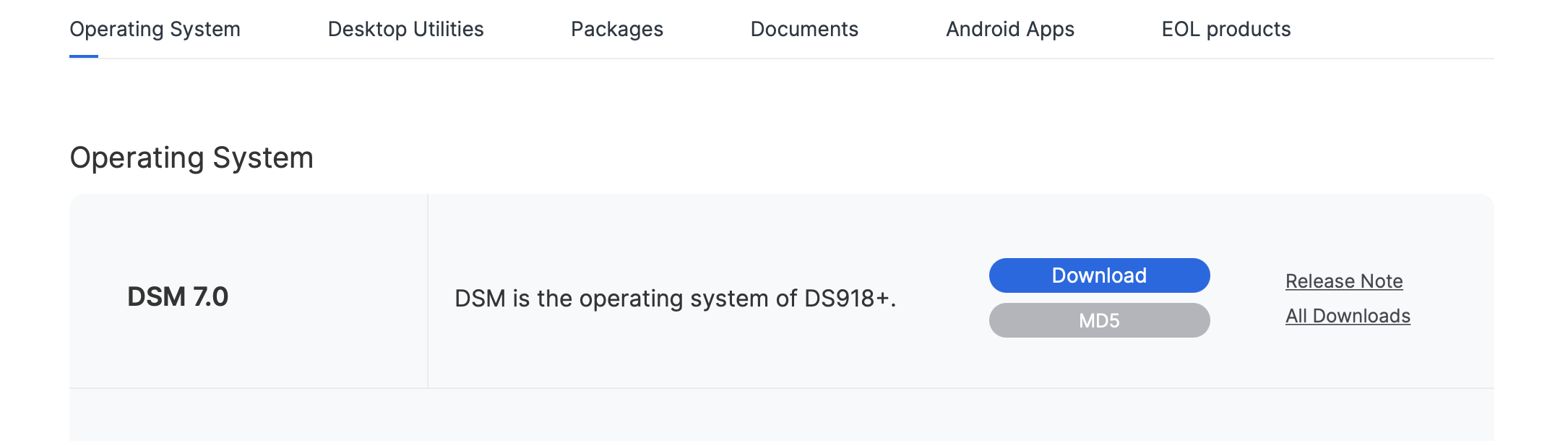

1. Odlazak na Synology web stranicu Download Center

2. Potražite svoj NAS model i preuzmite instalaciju (plava Download tipka)

3. Prijavite se u DSM web portal

4. Otvorite Control Panel > Update & Restore

5. Kliknite na “Manual DSM update”

6. Odaberite lokalno spremljenu verziju koju ste već preuzeli u koraku 2

7. Pričekajte da proces instalacije završi (gotovo sigurno će se NAS ponovno pokrenuti)

8. Prijavite se i provjerite da li je sve u redu

Sada kada ste nadogradili operativni sustav, možete nastaviti s drugim koracima. Držite svoj NAS u toku sa novim nadogradnjama koliko god je to moguće kako bi izbjegli neke day0 (tzv propusti koji nisu još riješeni) propuste te na taj način ugrozili svoje podatke.

Primjer jednog takvog scenarija je Synology incident iz kolovoza 2014. pod nazivom "Synolocker". Možete pročitati više o tome ovdje. Cijela poanta ovog scenarija jest ta da je propust bio riješen od strane Synology-a neke vrijeme prije samog Synolocker-a, no pošto veliki broj korisnika nije bio na zadnjoj verziji DSM-a (koja je imala riješen propust), nažalost su postali žrtva ovog ransomware-a. Ovo je još jedan razlog da u svakom trenutku imate ispravni i valjani backup svojih podataka.

Konfiguracija portova

U ovom dijelu, govoriti ću o jednom od glavnih elemenata minimiziranja vaše web prisutnosti, mijenjanje zadanih vrijednosti DSM portova.

Ako se samo kratko vratimo na prije spomenuti Synolocker problem, jedna presudna činjenica kako je vlasnik postao žrtva tog ransomware-a jest da su koristili zadane vrijednosti DSM portova, 5000 i 5001.

Čak i ako ne želite otvoriti svoj NAS prema Internetu, uvijek je dobro promijeniti zadane vrijednosti. Evo koji su koraci potrebni:

- Prijavite se u DSM

- Otvorite Control Panel > Network > DSM settings

- Promijenite zadane 5000 i 5001 vrijednosti

- Pričekajte da se promijene izvedu te da se web stranica DSM-a osvježi

- Pogledajte u adresno polje, da ste sada prijavljeni u DSM na novo unešenoj vrijednosti porta

Dakle nije bilo teško jel tako? Uz ovu promjenu, već ste napravili dobar odmak sigurnosti vašeg NAS uređaja te ga udaljili o velikog broja malicioznih prijetnji. Ako želite pristup vašem NAS-u s Interneta, morati ćete na vašem ruteru otvoriti odgovarajuće portove kako bi mogli doći do aplikacija i servisa koji su vam potrebni. Više o tome u nastavku.

QuickConnect, DDNS i korisničke domene

Kada je u pitanju daljinski pristup NAS-u i njegovim aplikacijama i uslugama, ovdje ćete imati više izbora. Jedan od najčešćih je QuickConnect, DDNS (dinamički DNS) i korištenje prilagođene domene putem reverse proxyja.

Sve opcije imaju pozitivnu i negativnu stranu pa da vidimo o čemu je zapravo riječ.

QuickConnect je najlakši način da se spojite na svoj NAS. To neće zahtijevati nikakvu konfiguraciju s vaše strane kada je riječ o konfiguraciji rutera, ali morate biti svjesni kako to funkcionira.

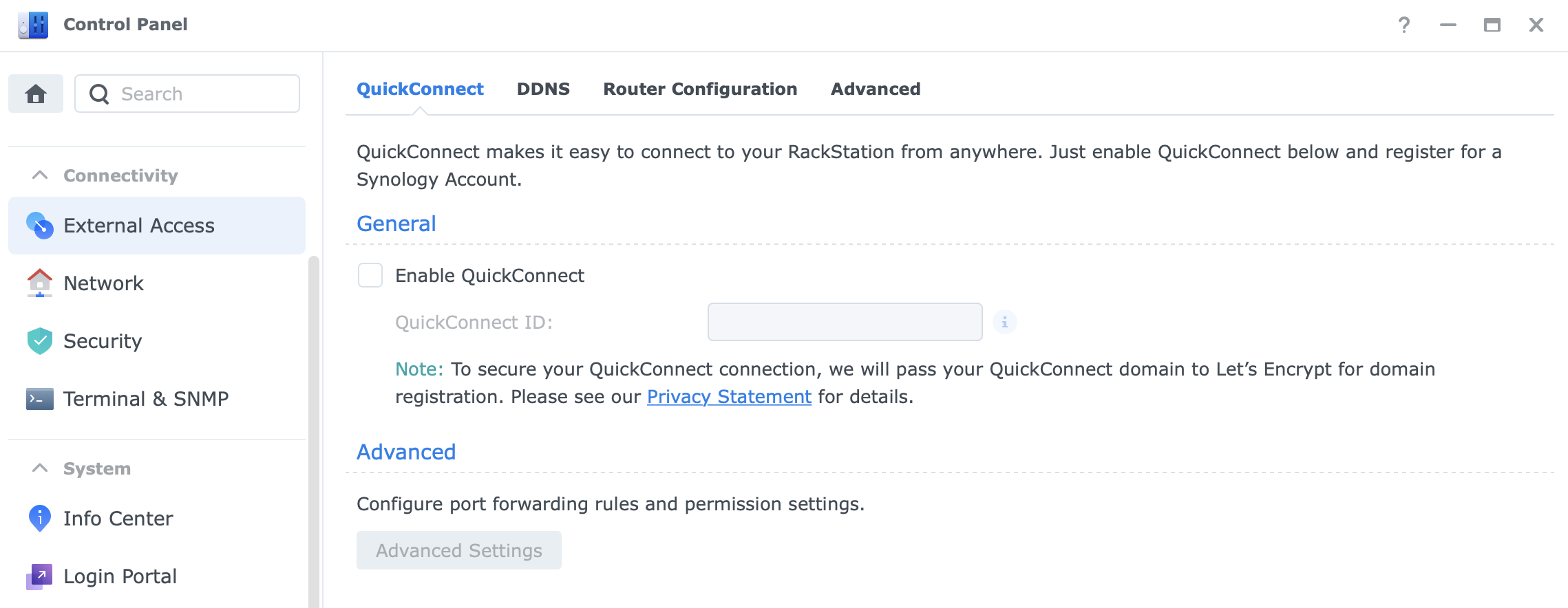

Da biste aktivirali QC idite u Control Panel > External Access > QuickConnect i omogućite ga. Dajte mu prilagođeno ime i generirat će se jedinstveno ime QC-a.

NAPOMENA: Morat ćete imati valjani Synology račun (Synology Account). Isti se može napraviti u dotičnom QC ekranu. Synology Account će biti koristan s obzirom na to da sve više i više Synology aplikacija ga koristi (C2, Hybrid Share, Configuration backup, Synology forum, itd.)

Postoje dva načina na koje će QC pokušati uspostaviti vezu s vašim NAS-om:

QuickConnect Reley Service: Vaša QuickConnect veza će se prenijeti putem Synology relay poslužitelja kada izravni QuickConnect pristup NAS-u nije moguć u skladu s trenutnim mrežnim okruženjem.

QuickConnect Direct: Kada je Synology NAS pod UPnP omogućenim ruterom, isti će biti obaviješten o stvaranju pravila za prosljeđivanje porta za QuickConnect.

Dakle, to znači da u prvom slučaju ćete ići putem Synology relay poslužitelja (Taiwan) i na kraju se povezati s NAS-om. U drugom slučaju, ako imate UPnP ruter, automatski će se konfigurirati potrebni portovi za izravnu vezu s vašim NAS-om.

Osobno, ne koristim QC iz dva razloga. Prvo, ne želim “putovati” do svog NASa preko Taiwana jer povećava vrijeme pristupa i dva, volim kontrolirati vlastite portove jer UPnP mi je onemogućen. Savjetujem da ga zatvorite u svakom slučaju. Dakle ako nećete koristiti iz istih razloga QC, što onda? Onda idete putem DDNS rute.

DDNS je skraćeno za dinamički DNS što znači da ćete moći imati prilagođeni naziv domene s jednim od DDNS registara koji će vam omogućiti da se povežete na NAS koristeći to ime, a ne javnu IP adresu. Dodatno, ako se vaša IP adresa s vremena na vrijeme mijenja, DDNS će pratiti promjene te povezati aktualnu javnu IP adresu na vaše DDNS ime. Na taj način ćete uvijek imati pristup NAS-u ako vam ISP mijenja javnu IP adresu s vremena na vrijeme.

Jedini nedostatak ovog pristupa je da ćete morati održavati konfiguraciju portova kada je u pitanju prosljeđivanje i otvaranje istih za svaku uslugu kojoj želite pristupiti putem svog NAS-a.

Kada sam rekao nedostatak, bolje bi bilo reći prednost, jer ćete na taj način imati putpunu kontrolu prometa koji se odvija prema i od vaše lokalne mreže. Gledano sa stajališta sigurnosti, ovo je najbolji pristup ako već morate otvoriti pristup prema Internetu.

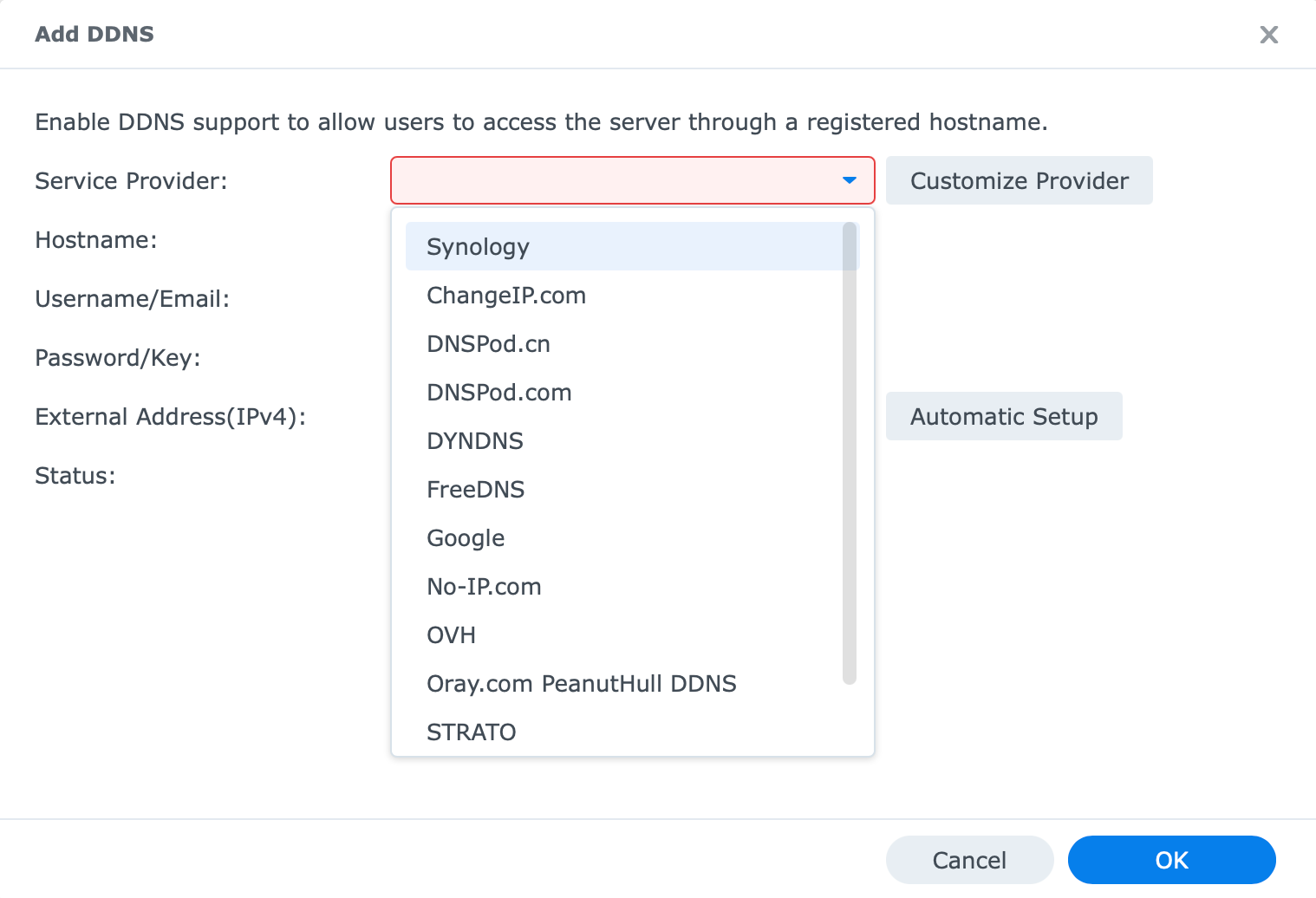

Da biste konfigurirali DDNS pristup, ponovno ćete otići na Control Panel > External Access i na kartici DDNS započnite proces.

Imat ćete veliki broj pružatelja na raspolaganju, a primijetite da je Synology sa svojim DDNS servisima na vrhu popisa. Da, oni također nude DDNS usluge s velikim brojem root domena. Tako da vaša domena može, na primjer biti domena.synology.me.

Prednost korištenja Synology DDNS je da ćete automatski moći izdati Let’s Encypt SSL certifikat kako biste zaštitili vaš vanjski pristup na način da imate zeleni SSL lokot pored vašeg javnog imena: https://domena.synology.me.

Ostali DDNS registri neće imati podršku za to i morat ćete ručno uvesti certifikat kojeg ćete morati generirati sami.

Korisničke domene vam nude opcija hostanja domene vlastitog imena na vašem NAS-u, za primjerice korištenja web-mjesta ili bilo koje usluge, servisa ili aplikacije koju želite.

Način na koji ovo radi je da ćete registrirati naziv domene s DreamHost, GoDaddy i sličnim kompanijama, a zatim konfigurirati prilagođene alias-e kojima ćete ukazati na vaš NAS gdje servis ili aplikacija, kojima želite i pristupiti, zapravo i živi.

Dakle kada dođe zahtjev za nekom konkretnom aplikacijom ili servisom na vaš ruteru, korištenjem reverse proxy-a možete isti preusmjeriti na točno odgovarajuće mjesto nas NAS-u gdje se dotični servis ili aplikacija nalazi. Na primjer, https://app1.mojadomena.com treba odgovarati servisu na vašem NAS na adresi http://172.50.25.30:8080. Na taj način vaša aplikacija nije izložena na zadanom port 8080 koristeći ne-kriptirani protokol, već se koristio HTTPS protokol na zadanom 443 portu (koji ne morate unositi u preglednik jer je to zadani HTTPS port). Krajnji rezultat je adresa koja je čitka, lako pamtljiva i zaštićena.

Ova metoda će ponovno značiti da morate imati kontrolu nad svojim portovima (u ovom slučaju 443) na vašem ruteru, ali prednost je da ćete morati otvoriti samo jedan port koji će voditi sve vaše zahtjeve prema reverse proxy-u na bilo kojem port broju. Kao rezultat toga, vaš napad površine kada je u pitanju NAS je samo jedan 443 port, a ne veći broj istih za svaku od vaših aplikacija ili servisa.

SSL certifikati

Dok smo na temi SSL certifikata, možete koristiti bilo koji SSL certifikat ili možete stvoriti besplatno Let’s Encrypt certifikat putem DSM sučelja.

Danas je iznimno važno imati pristup vašem sadržaju putem zaštićenog kanala prvenstveno jer će tokom vremena svi veliki web preglednici početi odbijati prikazivati sadržaj koji nije zaštićen, a ako je riječ o sadržaju kojeg dijelite, vi kao i vaši posjetitelji imati ćete puno bolje i sigurnije iskustvo.

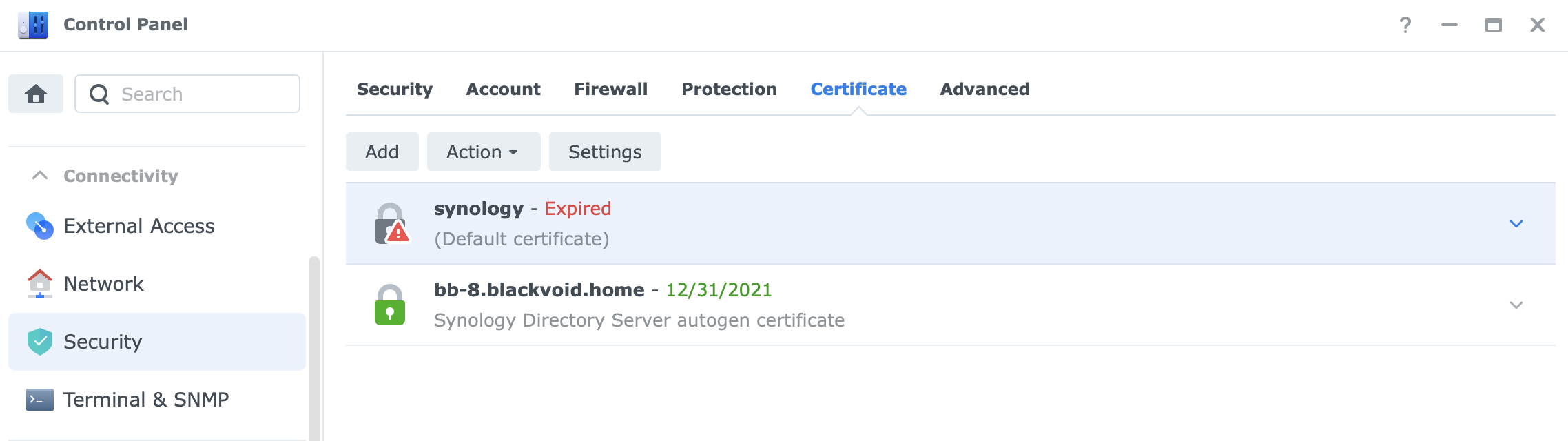

Za početak otvorite Control Panel > Security > Certificate.

Korištenje čarobnjaka možete dodati certifikat na NAS i dodijeliti ga kasnije pomoću gumba za konfiguriranje bilo kojem broju aplikacija i servisa koje koristite na vašem NAS-u.

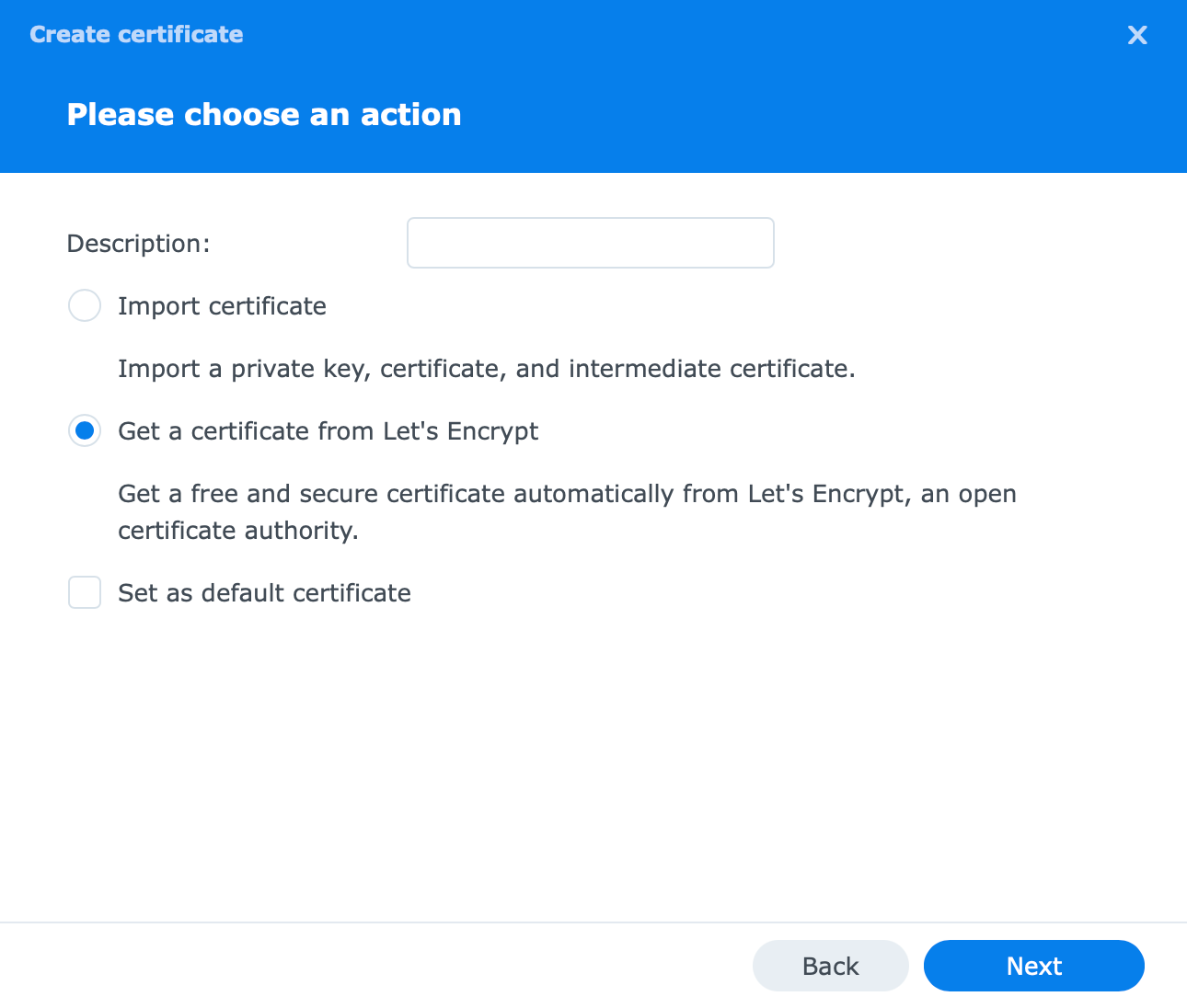

Kliknite na Add > Add a new certificate te odaberite treću opciju (slika iznad) kako bi krenuli u proces izdavanja.

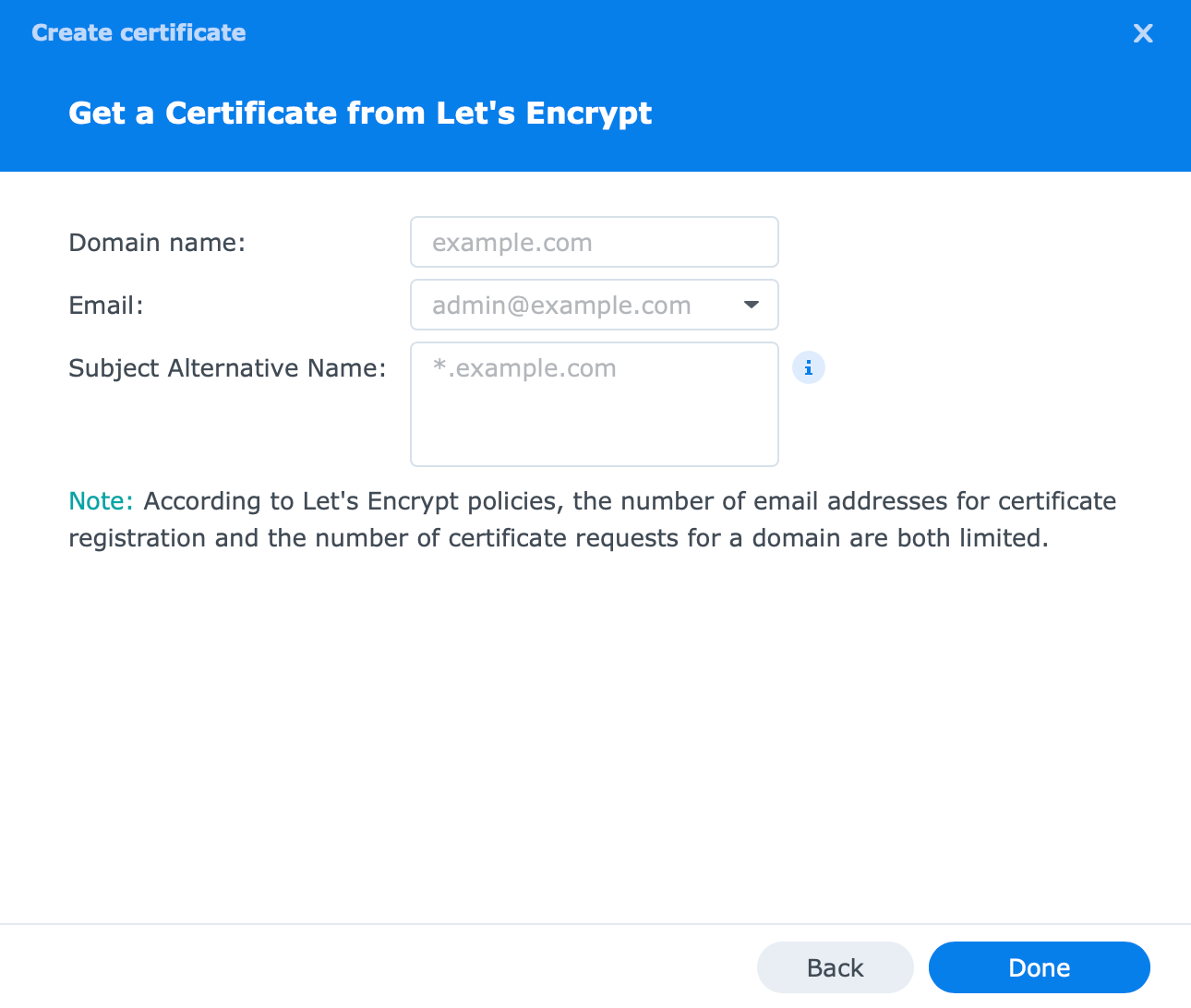

Nakon toga ćete doći do točke u kojoj morate unijeti naziv domene, e-poštu i opcionalne SAN vrijednosti.

Ovdje ćete unijeti željeno ime domene, valjanu e-poštu koja će se koristiti u registraciji, a ako želite i sva dodatna imena koja će također biti dio ovog certifikata.

Tako na primjer. Ime domene je mojadomena.synology.me, a SAN vrijednosti mogu biti, audio.mojadomena.synology.me, video.mojadomena.synology.me, calendar.mojadomena.synology.me, itd. Dakle, bilo koja usluga kojoj želite pristup, mora biti zaštićen s SSL certifikatom.

Ovdje postoje ograničenja koliko mnogo znakova možete staviti u SAN polje, pa ako imate mnogo toga, najbolje da umjesto toga koristite wild card certifikat.

Ako želite wild card certifikat (to znači da možete koristiti bilo koji naziv prije vaše korijenske domene kao što je *.mojadomena.synology.me) onda kao parametar vašeg naziva domene samo stavite svoje ime korijena i ništa u SAN polje. Kao npr: mojadomena.synology.me.

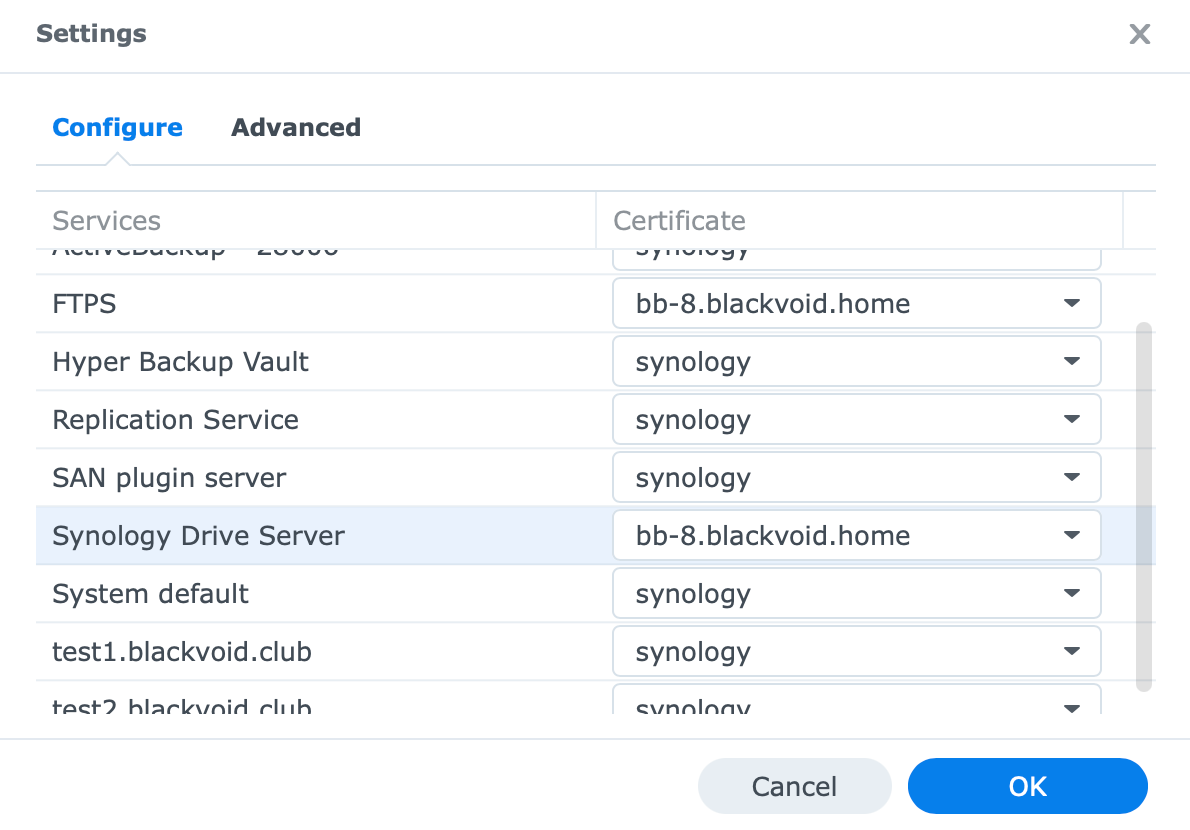

Zaključak je da nakon što dobijete certifikat, njega možete vezati za aplikacije ili servise koje želite. To možete napraviti putem Configure tipke:

Vatrozid

Vatrozid je danas uobičajen termin da je za njega gotovo svatko tko radi s računalima čuo (ček i ne nužno). NAS također ima svoj vatrozid i kao takav može poslužiti u zaštiti vaših podataka.

Nalazi se pod Control Panel > Security > Firewall Nakon što ga omogućite, moći ćete konfigurirati različita pravila o tome kako ga postaviti.

S obzirom na veliki broj opcija koje nudi, trenutno neću u detalje. Glavna stvar je da zapamtite da ako imate svoj NAS otvoren prema Internet-u, korištenje vatrozida je praktički obavezno.

Možete postaviti koju vrstu prometa ćete dozvoliti ili ne, koje zemlje mogu imati pristup, te na kraju i zabraniti određenim adresama ili rasponu adresa pristup NAS-u.

Nastojte ne izbjegavati upotrebu vatrozida.

Ovime možemo završiti sa prvi dijelom zaštite vašeg NAS-a, a time i vaših podataka. U nastavku ćemo vidjeti što treba učiniti kada je u pitanju zaštita korisnika, te kako osigurati vaš račun da bude manje osjetljivi na hakiranje i zlouporabu.

KORISNIČKE SIGURNOSNE POSTAVKE I SIGURNOSNI PRISTUP

Kao što sam spomenuo nekoliko puta, koristeći vaše aplikacije i servise glavni je razlog zašto ste nabavili NAS. No, koliko dobro štitite taj pristup je imperativ kako bi vaši podaci ostali sigurni od zlouporabe ili recimo ransomeware napada.

Kako bolje osigurati vaš korisnički račun?

Najvažniji element trenutno je vaš korisnički račun. Ako držite vaš operativni sustav siguran i redovno nadograđen, te se držite pravila da ga ne eksponirate nepotrebno, onda je vaš korisnički račun slijedeći na udaru. Računi sa slabom ili ne postojećom zaporkom jednostavna su meta i tu trebate početi. Korištenje složenih (i dugih) zaporki najbolji je način da vaš račun bude siguran.

Imajte praksu mijenjati zaporku s vremena na vrijeme, a pogotovo pripazite da ne koristite isti račun i zaporku na više od jedne usluge (primjerice da vam je zaporka za pristup pošti jednaka kao i zaporka za pristup NAS-u).

U drugom modulu ove serije, vidjeli smo kako napraviti račun, a korištenje složene zaporke je najbolja stvar koju možete učiniti u ovom trenutku. Tamo sam spomenuo i da trebate koristiti 2FA (drugostupanjska autentifikacija) kako biste dodatno zaštitili svoj račun.

Jednu stvar koju bi bilo dobro ovdje spomenuti, jest da biste trebali svom računu dodijeliti minimalna prava pristupa, čak i ako je vaš račun. To znači da bi bilo najbolje zadržati svoj račun na razini “user-a" i koristiti samo račun "administratora" kada trebate obaviti administrativne operacije na NAS-u.

Ograničen pristup mapama, servisima i opcijama u DSM-u bit će dodatna zaštita vašeg sadržaja u slučaju da vaš račun bude zloupotrijebljen.

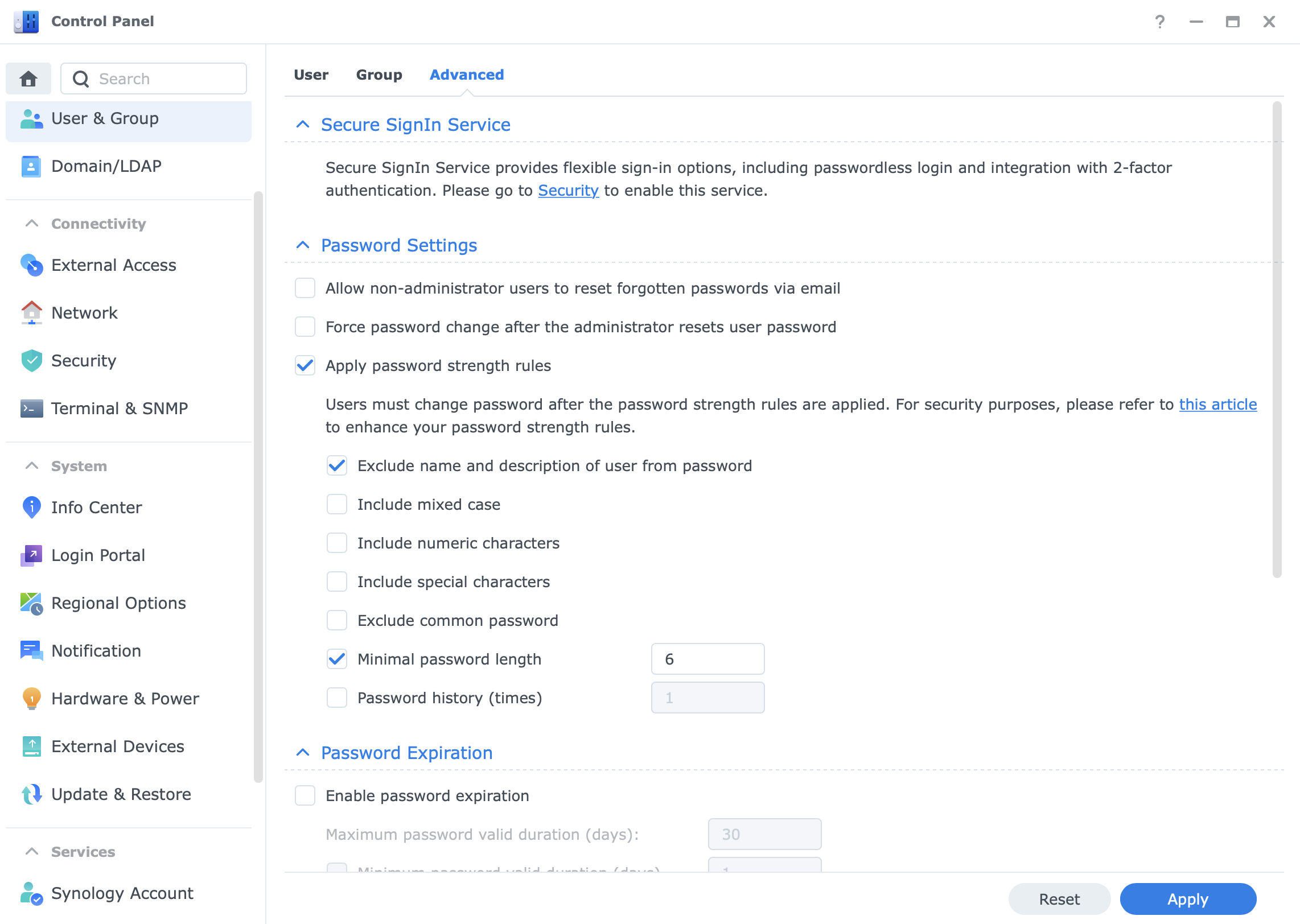

Na kraju, još jedan način kojim možete ojačati svoj račun je promjenama politike zaporki. Nalazi se u Control Panel > User & Groups > Advanced, a tamo ćete nači i ponešto opcija za podizanje sigurnosti vaših zaporki.

Pregledajte pažljivo opcije i odaberite svaku koju mislite da bi bila pogodna za vas i vaše NAS korisnike.

2FA

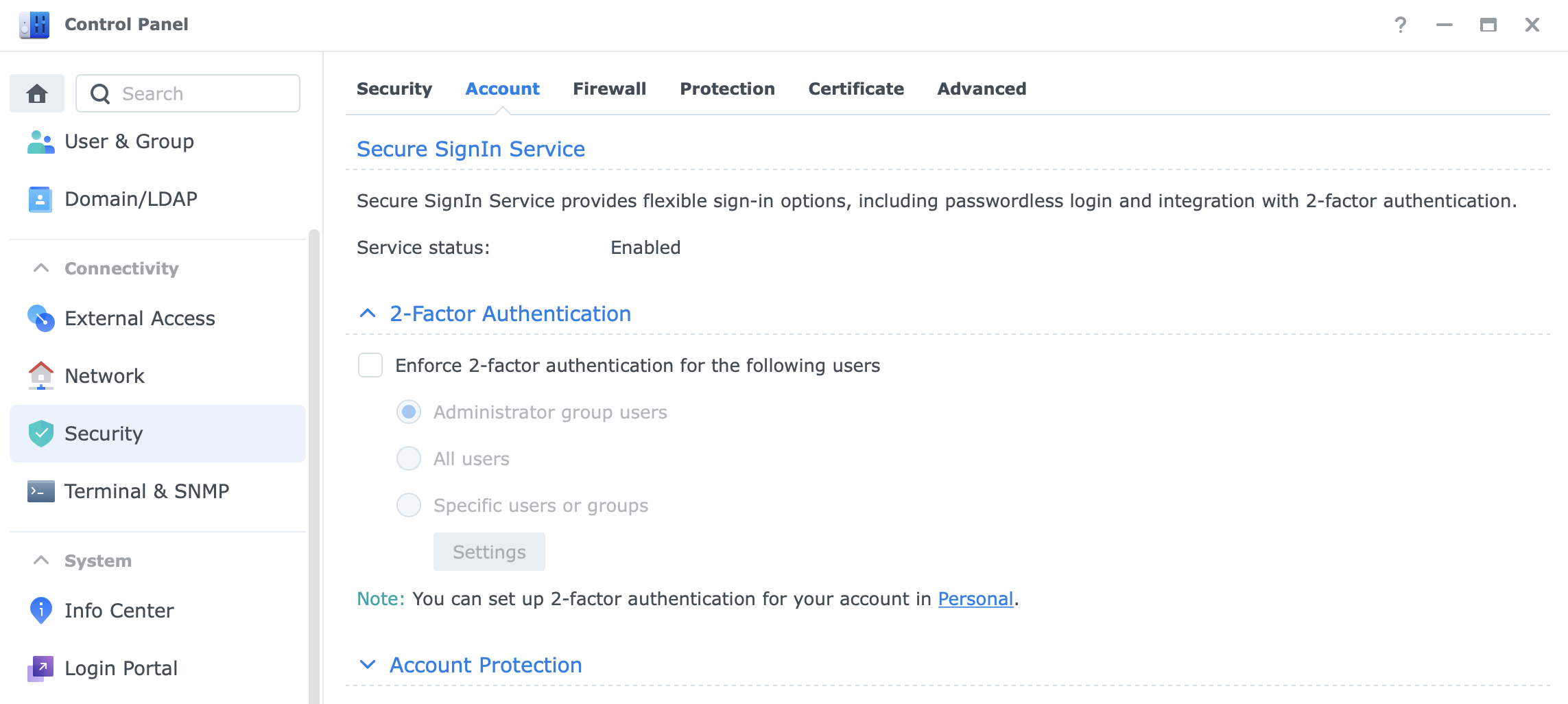

Kao što sam već spomenuo, postavljanje 2FA (ako imate tu opciju) je sjajan način da zaštitite svoj račun. DSM nudi 2FA postavke na razini korisnika ili NAS-a.

To znači da možete "prisiliti" korištenje 2FA za svaki račun koji imate na vašem NAS-u, a korisnik neće imati drugu opciju nego aktivirati i koristiti ovu vrstu zaštite.

Ova se opcija nalazi u Control Panel > Security > Account dijelu:

U slučaju da imate problema s prijavom na NAS koristeći 2FA, možete izdati jednokratnu zaporku koja će biti poslana na vašu e-poštu koju ste konfigurirali s vašim DSM računom.

NAPOMENA: Provjerite je li odlazna e-pošta radi PRIJE konfiguriranja i početka korištenja 2FA. Ako vas snađe nevolja, jedini način na koji ćete se moći prijaviti je da administrator ukloni 2FA metodu s vašeg računa.

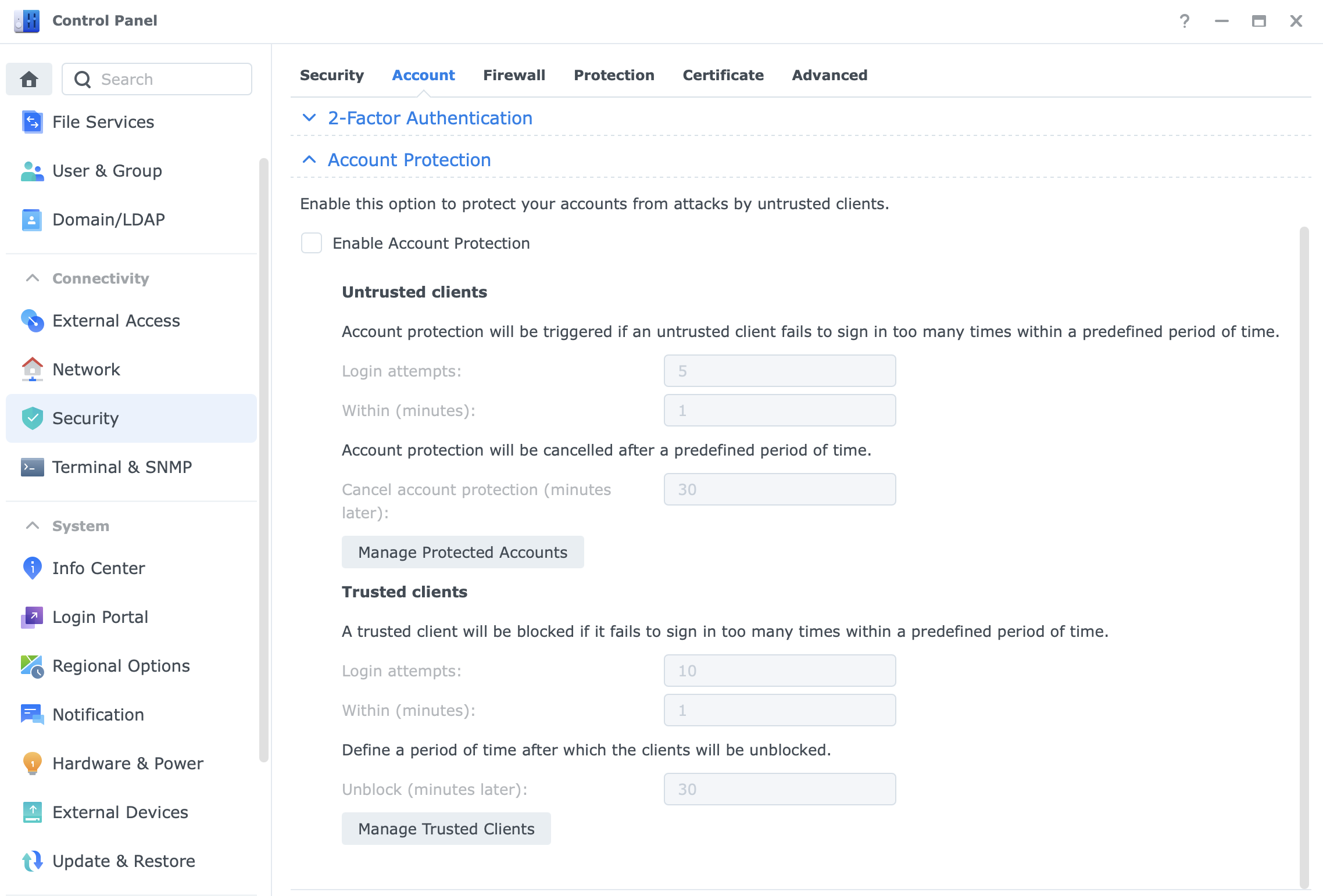

Account Protection

Još jedan skup opcija kada je riječ o ojačavanju zaštite vašeg računa je nešto što Synology zove Account protection (zaštita računa). Smješten u Control Panel > Security > Account, ove postavke omogućit će vam da spriječite bilo koji brute-force napada na vaš račun s namjerom da vam pogode zaporku i prijave u NAS.

Ovo je izvrstan dodatak svim alatima potrebnih za zaštitu od neovlaštenog pristupa.

Upravitelj zaporki

Pristup vašem NAS-u možete dodatno osigurati korištenjem upravitelja zaporki. Moja osobna preferencija je BitWarden platform (koju možete ako imate mogućnosti i sami hostati).

Upravitelj lozinki bit će velika korist za pristup NAS-u jer nudi i 2FA opcije, tako da se možete prijaviti u NAS i također generirati 2FA kod iz iste aplikacije.

Naravno, BitWarden nije jedini upravitelj koji postoji, a svakako a svakako će vam omogućiti da koristite složene zaporke bez potrebe za upisivanjem istih ili njihovo ponovno korištenje s više usluga (ovo je loša praksa).

Nedavni “novi igrač” u svijetu upravitelja zaporkama je vlastiti Synology C2 Password. Besplatan za korištenje (PRO opcija dolazi), možete ga koristiti čak i ako ne posjedujete bilo koji drugi Synology proizvod.

Za više detalja o ovoj platformi posjetite stranicu C2 Password.

Pristup aplikacijama i podacima

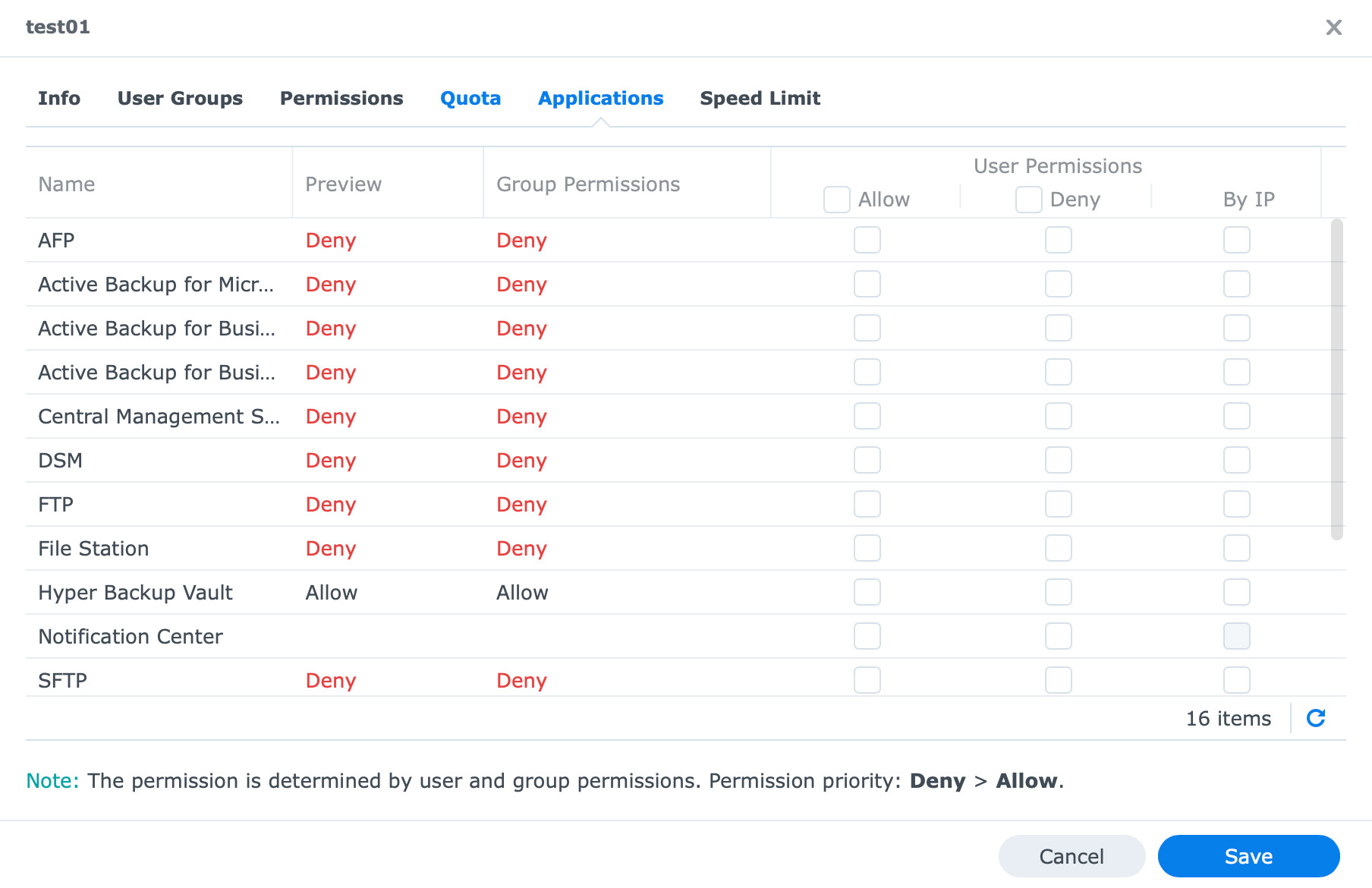

Kada govorimo o podacima, aplikacijama ili servisima koji se izvode na vašem NAS-u, znajte da možete konfigurirati svoje DSM korisničke račune koje od navedenih aplikacija ili servisa mogu ili ne mogu koristiti.

Ovo se jednostavno može podesiti iz Control Panel > User & Group postavke:

Uređivanjem vašeg postojećeg korisnika imat ćete pristup karticama Permissions i Applications koje će vam omogućiti da konfigurirate vrstu dozvola koje svaki korisnik može imati kada je u pitanju pristup podacima i upotreba aplikacija.

Dopustite pristup samo potrebnim aplikacijama i mapama i dodijelite minimalna prava pristupa, na primjer, postavke samo za čitanje u mapi. Nema potrebe dodijeliti prava za čitanje/pisanje ako se operacije pisanja neće koristiti.

Secure SignIn (samo na DSM 7)

Sve dosad rečeno kulminirat će u novoj funkciji dostupnoj samo za DSM 7 pod nazivom Secure SignIN.

Synology je svakako svjestan povećane potrebne za siguran pristup korisnika što i objašnjava ovaj novitet. Razlozi za isti su već spomenuti u ovom članku, a Secure SignIn će vam dati kombinaciju jake zaporke, 2FA i biometrije u jednom. Da stvar bude bolje sa Secure SignIn nećete ni morati unositi zaporku, već samo odobriti spajanje putem vašeg mobilnog uređaja.

Značajka SSIN omogućit će vam upotrebu nove mobilne aplikacije kao metode prijave u vaš NAS. Korištenjem vašeg korisničkog imena i mobilnog uređaja bez uporabe zaporke. Zahtjev za pristupom možete u aplikaciji potvrditi i biometrijom (prstom ili licem ukoliko to vaš uređaj podržava) tako da unos zaporke nije potreban. Odličan način za vrlo siguran pristup NAS i pripadajućem operativnom sustavu (a time i svim podacima i servisima), pa svakako uzmite u obzir i njegovo korištenje.

SIGURAN NAČIN PRISTUPA PUTEM INTERNETA

Do sada smo vidjeli nekoliko načina koji mogu povećati sigurnost vaših podataka i zaštititi ih od neovlaštenog pristupa, no ne postoji 100% sigurnost. Najbolje bi bilo držati NAS odspojen od weba.

Ako ipak želite pristupiti svojim aplikacijama i servisima van svoje lokalne mreže, a pritom ne želite izlagati svoj NAS izravno na Internet, postoje dvije metode koje možete koristiti.

VPN

Virtualne privatne mreže postoje već duže vrijeme. Osiguravanjem kriptiranog komunikacijskog tunela natrag u vaš "dom" (u kojem se nalazi NAS) imati ćete mogućnost korištenja svojih aplikacija i servisa na isti način kao i da ste nazad u svojoj lokalnoj mreži, čak i ako se povezujete putem Interneta.

Cijela ideja VPN-a je osigurati da doživite LAN iskustvo s udaljenog mjesta.

Imajte na umu da će za uspješno povezivanje biti potrebno održavati VPN poslužitelja, certifikate i postavke na ruteru. Povrh svega, trebat će vam VPN klijent aplikacija na vašem uređaju po izboru kako biste se uspješno povezali sa svojim VPN poslužiteljem na vašem NAS-u.

Synology također nudi paket VPN Server Plus, ali ovo je platforma koja radi samo na njihovoj liniji rutera sa SRM OS-om (Synology Router Manager).

Reverse Proxy

Na kraju, postoji nešto što se zove reverse proxy. Ovo nije izravno siguran način pristupa vašim aplikacijama i servisima, ali može biti ako ga konfigurirate i koristite na taj način.

Sada bih samo želio dati primjer kako vam reverse proxy nudi sigurniji (javni) pristup, koji je pritom i dalje jednostavan za korištenje.

Dakle, ideja je da imate neke aplikacije i usluge na svom NAS-u kojima želite pristupiti. Kako biste do njih došli koristeći HTTPS sigurnosni protokol na zadanom 443 portu i prilagođenom imenu, možete upotrijebiti reverse proxy. Umjesto da koristite http://172.25.50.88:1234 kao adresu , možete koristiti nešto poput https://app.mojadomena.com.

Da biste to učinili, trebat će vam domena, važeći SSL certifikat i jedan port otvoren na ruteru (443). Zašto je ovo dobro? Primjerice, ako imate više aplikacija, app1, app2, app3.mojadomena.com, još uvijek ih možete koristiti sve na jednom 443 portu, a reverse proxy će preusmjeriti promet na lokalnu aplikaciju na NAS-u. Ako pak ne želite koristiti reverse proxy, morali biste otvoriti port za pojedinu aplikaciju na ruteru, a to bi mogao biti veliki problem po pitanju zlouporabe i sigurnosti.

Zaključak

Nadam se da vam je ovaj članak dao ideju o tome što bi sve trebalo biti uključeno u planiranje kada je u pitanju pristup vašim podacima s udaljene lokacije (osobito putem Interneta), te što možete učiniti kako biste smanjili sve moguće "napade" na svoje podatke i infrastrukturu.