VPN Plus Server - Site-to-Site

Danas je sigurnost glavni prioritet za sve nas, a posebno tvrtke. Pokretanje vlastitih usluga ili pohranjivanje podataka, ali i mogućnost doći do svega toga dok ste izvan svoje mreže, uobičajeno je pitanje.

Kako sigurno doći do mojih podataka putem Interneta?

Postoje načini na koje možete doći do svojih podataka dok ste izvan svoje lokalne mreže objavljivanjem usluga, na primjer, putem revers proxyja. U tom slučaju "problem" je što te usluge morate dobro osigurati ili ograničiti pristup ako želite povećati sigurnost. Također, morate dopustiti pristup tim resursima na vašem ruteru kako biste im uopće mogli pristupiti, a to znači da niste jedini koji to možete učiniti.

Ali što kada imate više lokacija kojima želite imati siguran, udaljeni pristup, ali ih i dalje konfigurirati na takav način da aplikacije i usluge (uključujući uređaje) nisu izložene ostatku svijeta?

U tom slučaju site-to-site VPN usluga dolazi na scenu. Da budemo jasni, ovo nije ništa revolucionarno novo čak ni u svijetu Synologya, ali također nije tako uobičajeno osim ako vam zapravo ne treba.

VPN Plus Server

Kada govorimo o site-to-site VPN vezama unutar Synology eko-sustava, tada ćete morati imati zadovoljenje određene preduvjete kako biste isti bili u mogućnosti konfigurirati.

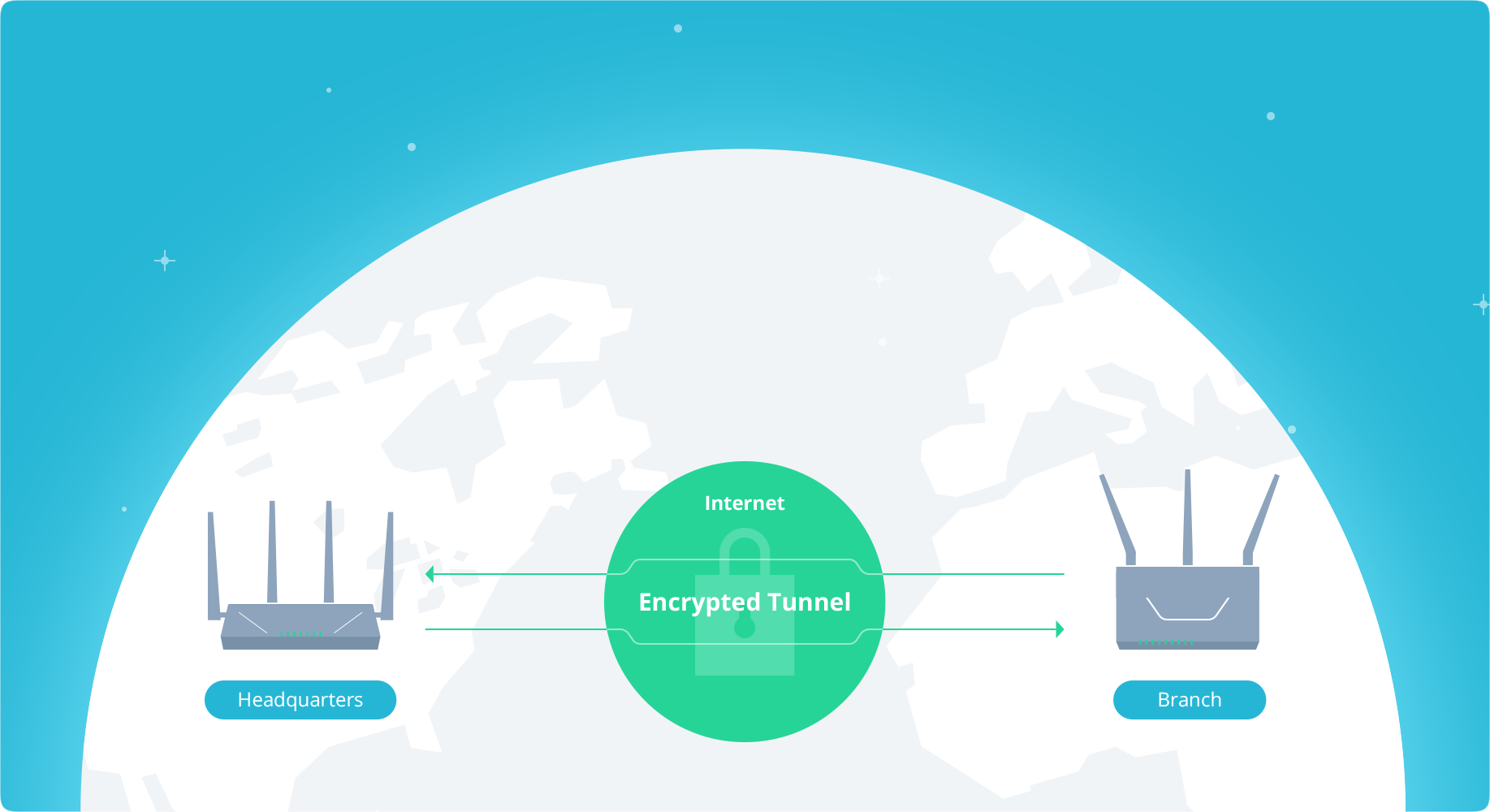

Dakle, što je za početak site-to-site VPN?

Dakle, site-to-site VPN je način povezivanja više web-mjesta (kuće, poslovne lokacije, itd.), putem Interneta, ali na takav način da komunikacija između njih ostane "lokalna". Pod lokalnim ovdje mislim da sve usluge, uređaji i aplikacije međusobno razgovaraju koristeći svoje lokalne IP adrese ili nazive svojih lokalnih domena.

Komunikacija ostaje unutar VPN "tunela", tako da ide putem Interneta, ali je kriptirana te sve dostupne mreže (više o tome kasnije), razgovaraju jedna s drugom lokalno.

Zašto bih se zamarao s ovim?

Ako nije jasno iz prethodnog odlomka, možete koristiti ovu postavku za stvaranje velike lokalne mreže tako da ne morate svaku lokaciju izlagati Internetu. Na taj način minimizirate vektore napada i pojednostavljujete internu komunikaciju uz povećanje sigurnosti.

Što mi je sve potrebno kako bi ostvario ovaj scenarij?

Kao što je već spomenuto, postoje određeni preduvjeti.

- Kompatibilan ruter sa podrškom za site-to-site VPN (ne mora biti Synology)

- Javna statička IP adresa ili javno FQDN ime

- Različite lokalne podmreže (subnet) na svakoj lokaciji

- Licence*

S obzirom da ovdje govorim o VPN Plus Server rješenju, jasno je da ću se fokusirati na Synology ruter proizvode, kao i njihov OS, Synology Router Manager (SRM).

Da biste to konfigurirali, trebat će vam Synology ruter (ali nije obavezan) koji ima funkciju site-to-site VPN-a. Srećom, svi Synology modeli do danas (sva četiri) kompatibilni su s najnovijom verzijom SRM-a koja podržava već spomenuti VPN Plus Server paket.

Kada je u pitanju funkcionalnost site-to-site, postoje ograničenja u smislu da svi modeli ne podržavaju istu količinu istodobnih veza. Stoga, ovisno o vašim potrebama, svakako provjerite podatke u nastavku za odgovarajući model ako planirate koristiti Synology ruter.

| Model | Max connections |

|---|---|

| RT6600ax | 20 |

| RT2600ac | 10 |

| MR2200ac | 4 |

| RT1900ac | 4 |

Ovisno o opcijama vašeg ISP-a i vašem ugovoru, imat ćete javnu statičku ili dinamičku IP adresu. To znači da ćete moći konfigurirati svoju postavku web-mjesta koristeći svoju statičku IP adresu, ili ako koristite dinamičku (mijenja se svakih 24/h ili slično), morat ćete koristiti neku vrstu javne dinamičke DNS (DDNS) usluge koja će vam dati javno ime i povezati ga s vašom trenutnom javnom IP adresom.

To će biti potrebno ako ne želite mijenjati svoju konfiguraciju svaki put kada se promijeni vaša javna IP adresa. Postoji mnogo DDNS usluga, a Synology također nudi jednu besplatno, tako da je možete konfigurirati po potrebi.

Treća točka iznad spominje podmreže lokalne mreže. Svaka lokacija na koju se želite povezati morat će imati jedinstvenu lokalnu podmrežu tako da nema preklapanja i kolizija. Na primjer, ako se na jednoj lokaciji izvodi 10.30.50.0/24, onda će bilo koja druga lokacija morati biti konfigurirana na 10.30.55.0/24 ili 192.168.10.0/24, to stvarno nije važno, sve dok su različite i jedinstvene.

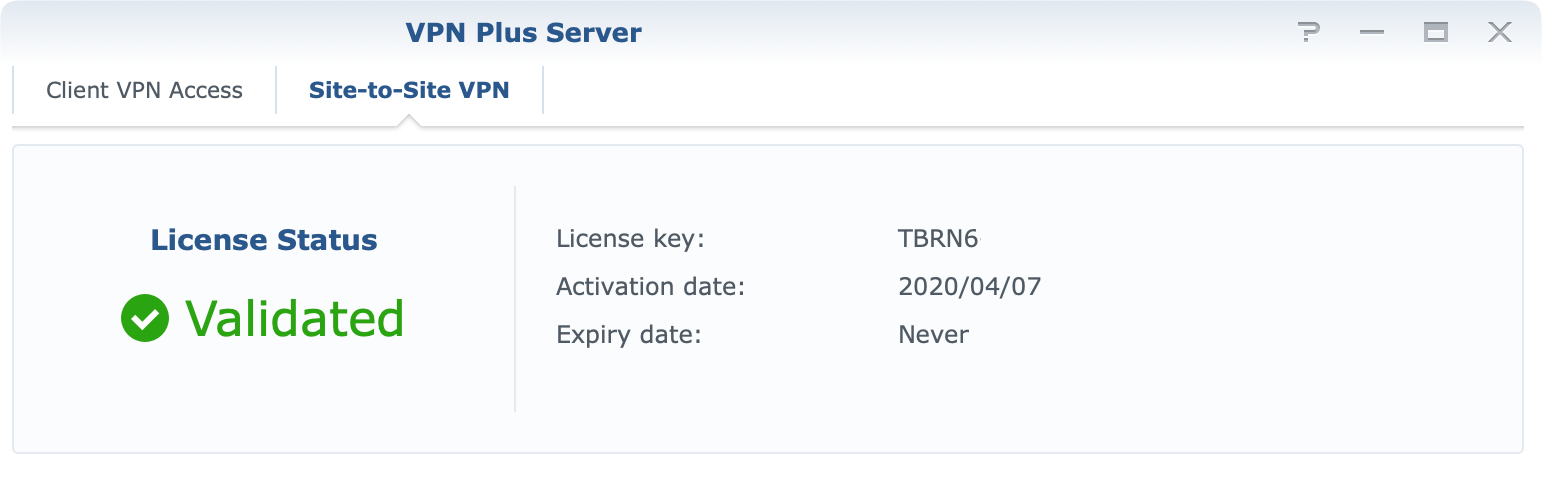

Konačno, licence. Site-to-site VPN u SRM-u zahtijeva valjanu licencu da bi mogao raditi. S obzirom na to da licence možete kupiti, nije ih problem na kraju konfigurirati, ali ako je išta dobro proizašlo iz situacije s COVID-19 jest da su sve Synology licence zauvijek besplatne. Ovo je u rujnu 2021. objavio Synology.

Under the new program, new and existing owners of Synology's RT1900ac, RT2600ac, and MR2200ac wireless routers can activate perpetual Client VPN Access and Site-to-Site VPN licenses at no additional cost, forever.

Kako konfigurirati site-to-site VPN?

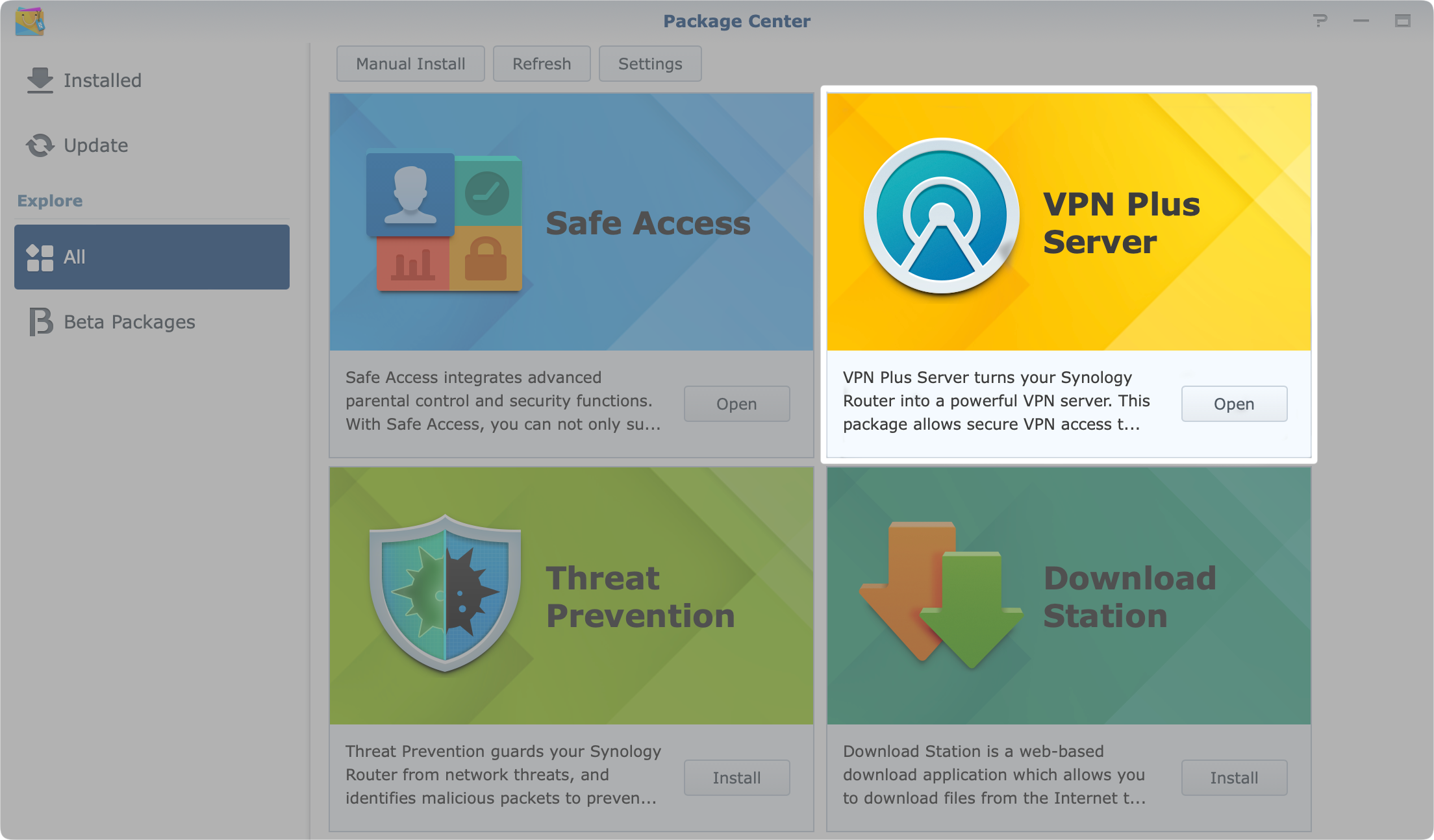

Prva stvar koju treba učiniti jest da morate instalirati VPN Plus Server paket iz centra za pakete (Package Center).

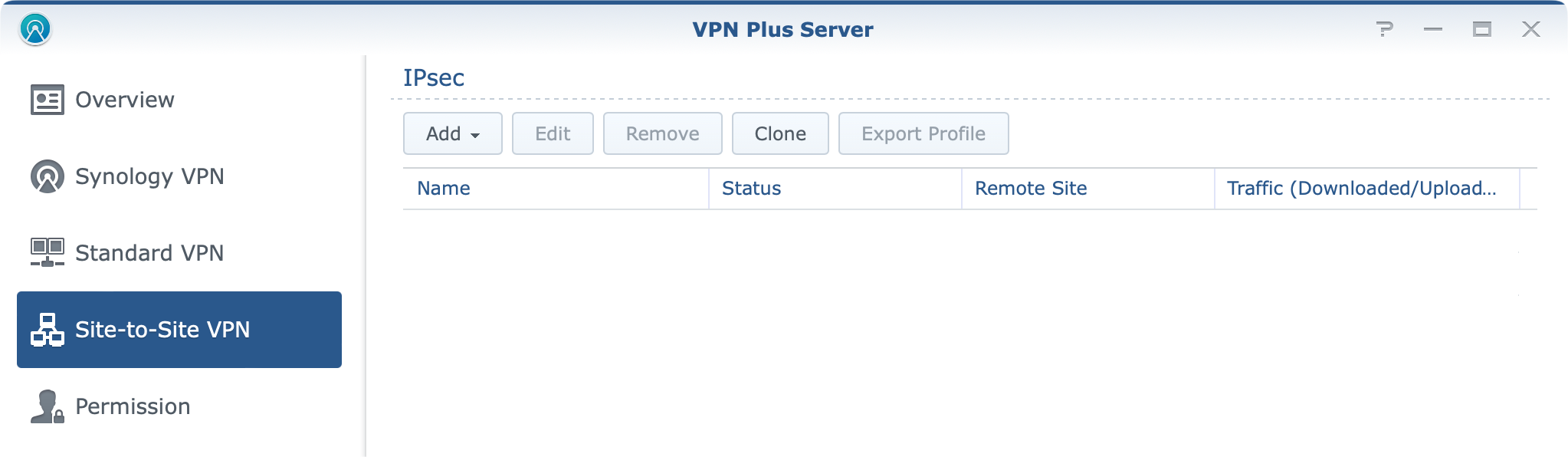

Nakon dovršetka, otvorite aplikaciju i prijeđite u odjeljak Site-to-site VPN na izborniku s lijeve strane.

Sada na padajućem izborniku Add odaberite opciju Manually ili Import profile. Ovisno o tome radite li to od nule ili možda migrirate i povezujete svoju 2. ili 3. lokaciju, tada možete jednostavno izvesti i uvesti svoju postojeću IPSec konfiguraciju.

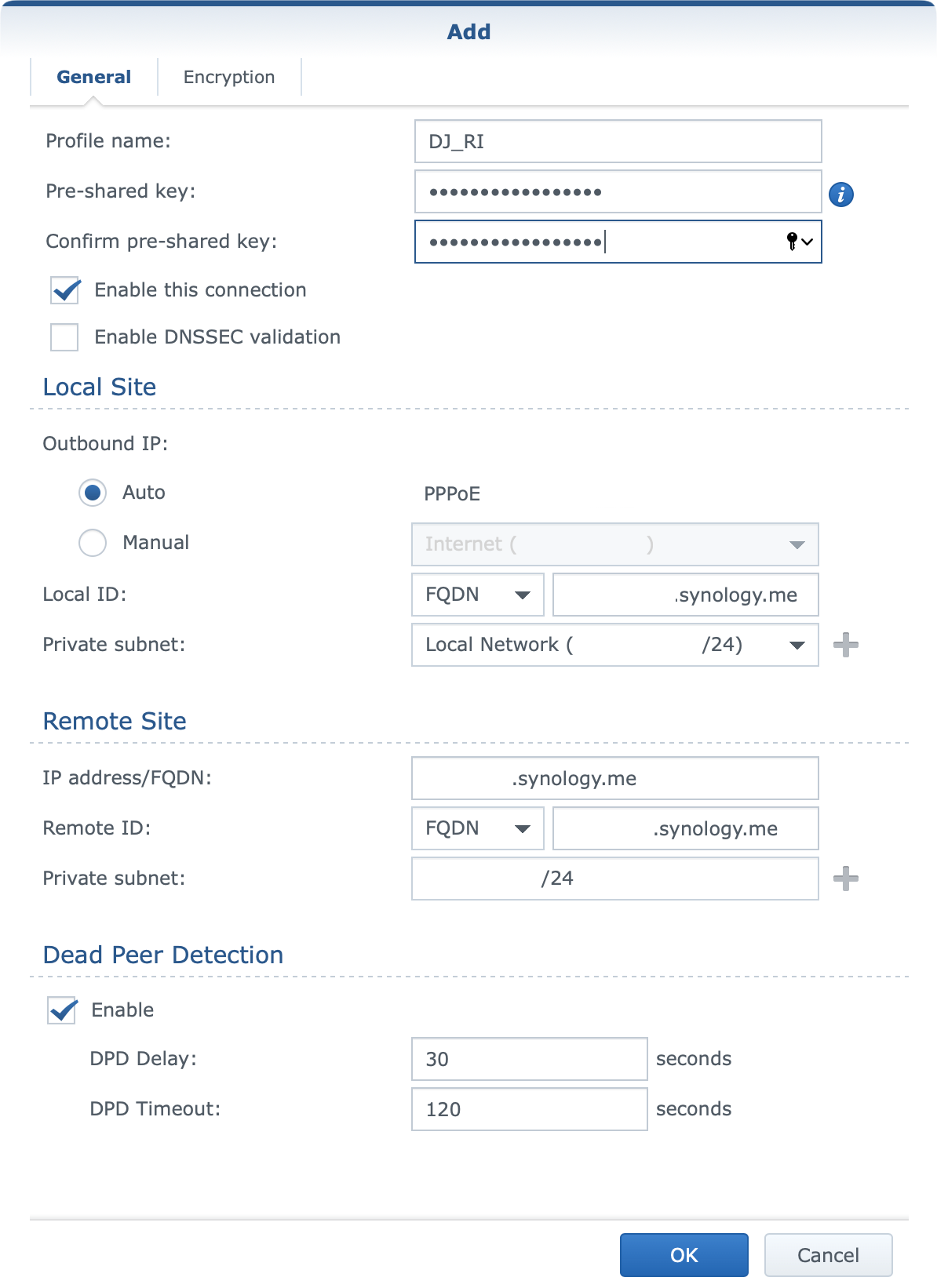

U slučaju da prvi put radite ručnu konfiguraciju, trebalo bi je konfigurirati na sličan način kao sa slike u nastavku.

Pojasnimo malo što ovdje treba konfigurirati i na koji način.

Konfigurirat ćete naziv profila po svom izboru jer će to biti vidljivo na kraju unutar vašeg site-to-site VPN Plus Server odjeljka. Unesite bilo koji opisni naziv koji želite. Uz to, unesite jedinstveni unaprijed dijeljeni ključ također po vašem izboru.

Očito ćete aktivirati ovu postavku veze ako želite da se ova točka počne povezivati s drugim lokacijama. Što se tiče opcije omogućavanja provjere valjanosti DNSSEC-a, možete je pokušati uključiti, ali ako ne možete uspostaviti uspješnu vezu, pokušajte je isključiti i vidjeti hoće li to pomoći.

Prelazimo na odjeljak Local Site, ovdje se nalaze neke opcije koje zahtijevaju vašu pozornost.

Prvi element je Outbound IP postavka. Ako koristite PPPoE vezu s istog rutera i koristite je za dobivanje svoje javne adrese, možete je ostaviti onakvu kakva jest. U svakom drugom slučaju (na primjer, sekundarni adapter), umjesto toga ćete odabrati ručnu opciju i svoju vezu koja će biti deklarirana kao vaše "javno" odlazno sučelje.

Postavka local ID u ovom slučaju može biti što god želite jer je to vaša fizička lokacija i ovdje nije važno biti točan. Odlučio sam unijeti svoju javnu FQDN adresu samo da se razlikuje od parametra moje udaljene lokacije.

Najvažniji element ovdje je privatna mreža (subnet). Ovdje ćete unijeti lokalnu LAN mrežu koju želite vidjeti s bilo koje druge točke koja će biti uključena u ovu konfiguraciju. Dakle, ako želite pristup svom LAN-u sa svojih udaljenih lokacija, unesite svoju LAN podmrežu ili je odaberite s padajućeg izbornika.

Zatim moramo konfigurirati Remote site opcije.

Slično lokalnim postavkama, morat ćete unijeti IP adresu/FQDN vrijednost u bilo kojem formatu. Ako koristite javnu statičku IP adresu, možete je koristiti ili upotrijebiti bilo koji naziv javne domene (na primjer, korištenjem DDNS naziva).

Za remote ID ponovno možete unijeti bilo koju deskriptivnu vrijednost koju želite i na kraju privatnu podmrežu. Ovo je opet važno jer je to vrijednost udaljene mreže kojoj želite pristupiti. Još jednom, kao što je već rečeno, sve podmreže moraju biti jedinstvene u ovom slučaju.

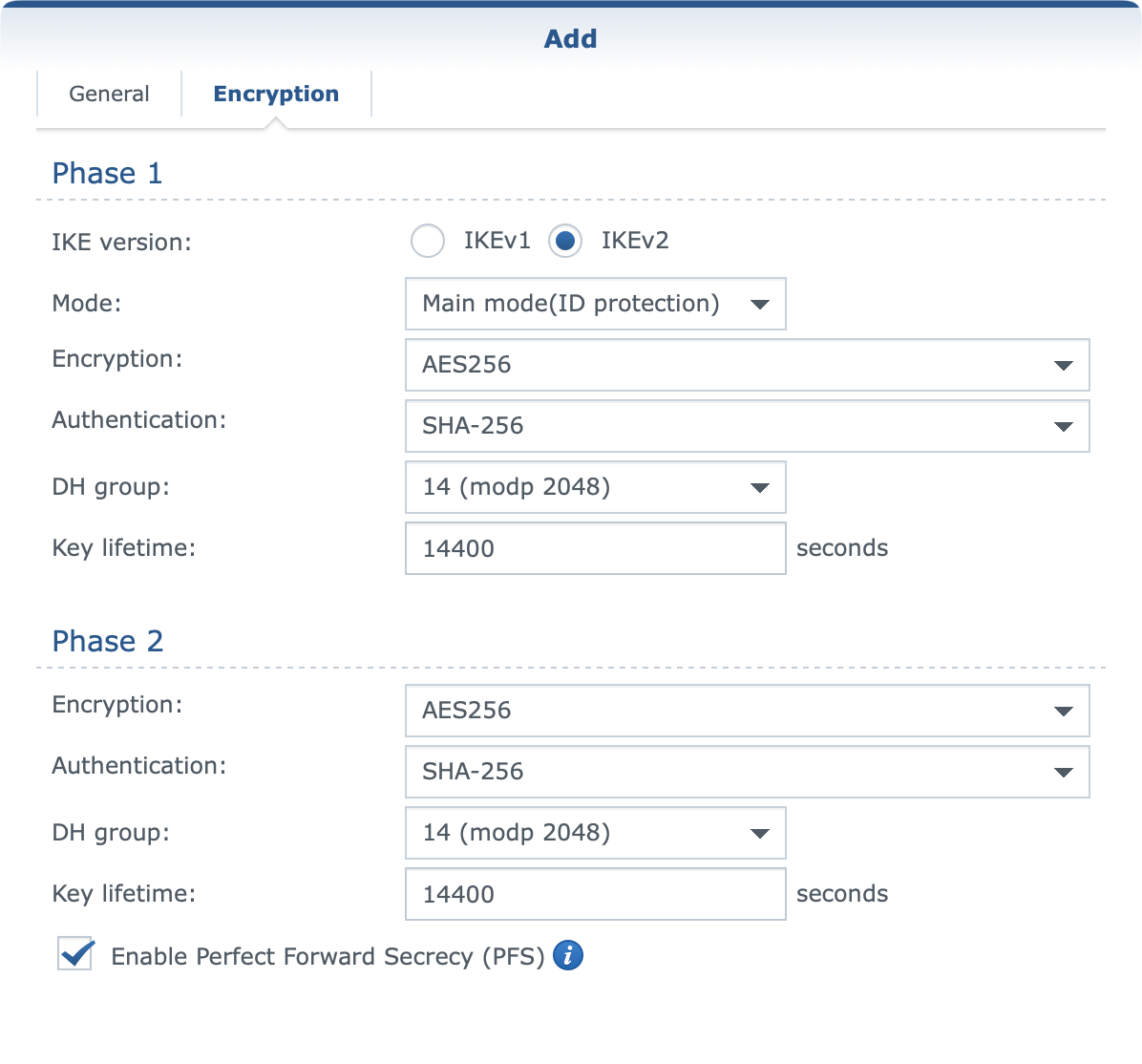

Nakon što ste dovršili opći odjeljak na drugoj kartici pod nazivom encryption, svakako konfigurirajte postavke koje odgovaraju vašim potrebama. Ove postavke također moraju biti identične na svim lokacijama.

Kada ste sve spremni i gotovi, kliknite OK na dnu, a zatim prijeđite na konfiguriranje svih preostalih lokacija koje će biti uključene u ovu konfiguraciju na isti način.

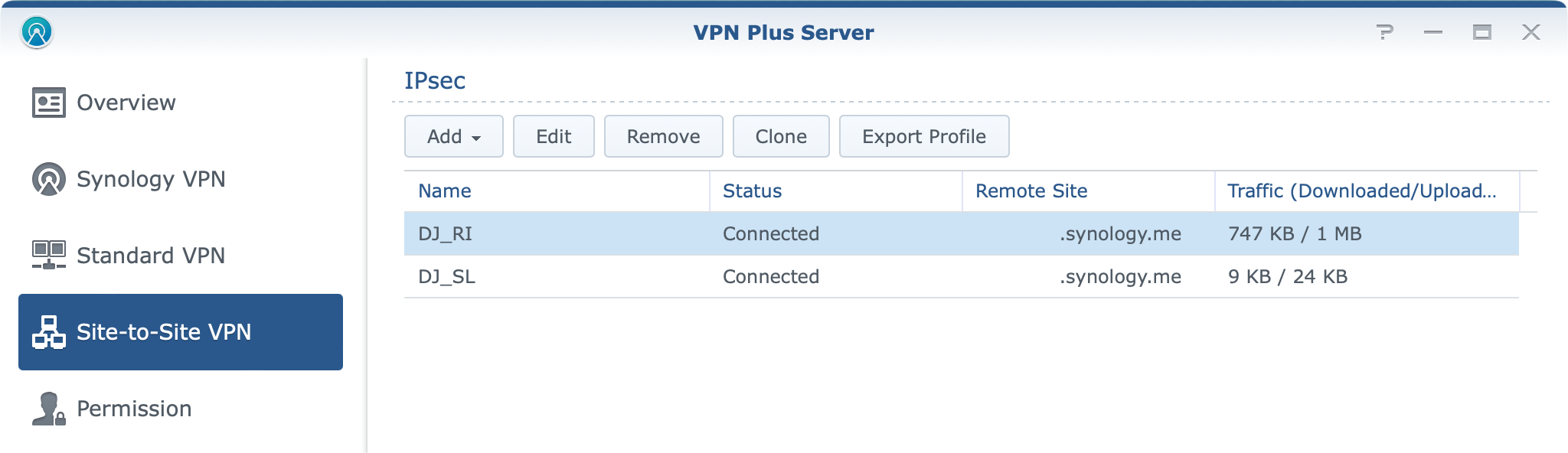

Ako sve prođe u redu, trebali biste ubrzo vidjeti status connected (povezano). Nažalost, paket VPN Plus Server nema unose u log koji bi vam pomogli u slučaju da imate bilo kakvih problema osim navođenja vašeg statusa prilikom povezivanja u slučaju da postoji problem.

Testiranje site-to-site konfiguracije

Sada kada je sve konfigurirano, trebali biste biti u mogućnosti pingati svoje lokacije i uređaje te pristupiti udaljenim aplikacijama i uslugama koristeći njihove lokalne nazive domena ili IP-ove. Ali, što je sa brzinom?

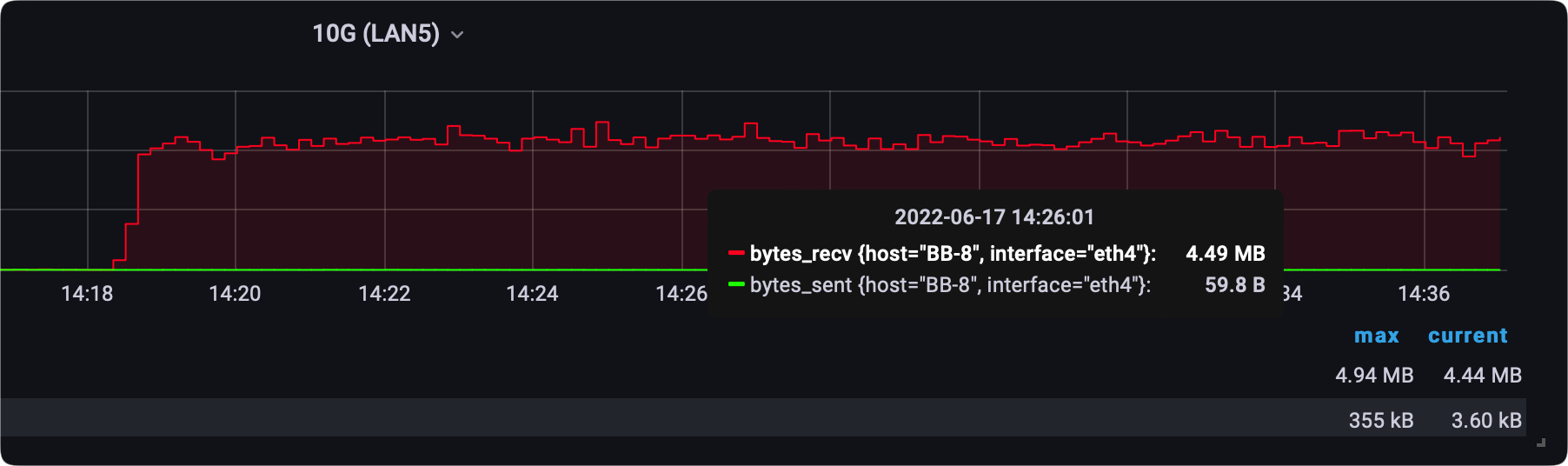

Neki tipični scenariji upotrebe, u ovom slučaju, su prijenos datoteka i sigurnosna kopija (backup), zar ne? Pa u svojim sam testnim slučajevima primijetio da se u svakom slučaju nije mogao postići prijenos više od 5MB/s, bez obzira na to što je bilo više nego dovoljno propusnosti s obje strane.

Tijekom testiranja Hyper Backup-a prijenos je bio dosljedan, a tunel je cijelo vrijeme bio stabilan. Zapravo, nisam mogao primijetiti nikakav problem u pogledu stabilnosti istoga.

Iako aplikacija VPN Plus Server ima odjeljak s pregledom (overview), ona uopće ne pruža nikakve podatke o site-to-site VPN-u. To znači da ćete morati pronaći neki drugi način praćenja vaših prijenosa u stvarnom vremenu.

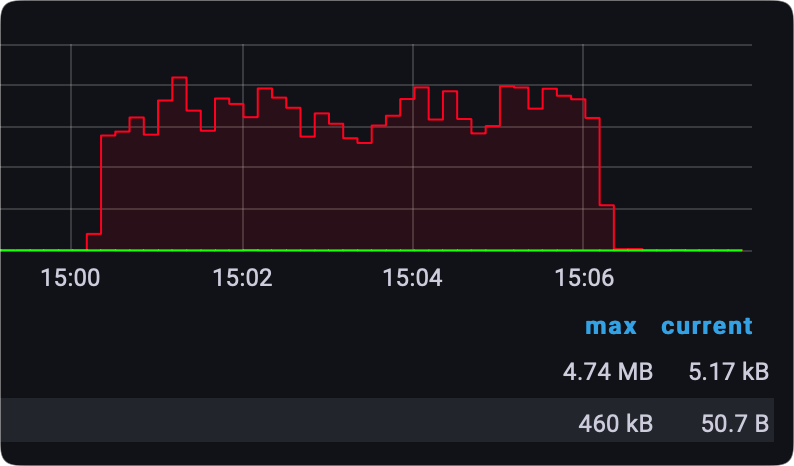

U mom slučaju koristim GIT (Grafana-InfluxDB-Telegraf) za praćenje brzina mrežnog sučelja, tako da sam mogao snimiti prijenose u stvarnom vremenu dok su se događali.

Bilo je iznenađujuće vidjeti da je SMB prijenos jedne velike datoteke imao manje dosljedne brzine od Hyper Backup-a, ali to su rezultati koje sam dobio.

Kao što je rečeno, stabilnost tunela je solidna, i nisam primijetio nikakve probleme u smislu ponovnog povezivanja (osim kada se lokacija mora ponovno spojiti nakon 24 sata zbog ISP politike), a latencija će naravno varirati ovisno o vezi i udaljenosti.

Lokacija A<>B

PING xxx.xxx.xxx.xxx (xxx.xxx.xxx.xxx): 56 data bytes

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=0 ttl=253 time=19.676 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=1 ttl=253 time=18.307 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=2 ttl=253 time=19.849 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=3 ttl=253 time=14.491 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=4 ttl=253 time=14.748 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=5 ttl=253 time=16.121 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=6 ttl=253 time=13.169 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=7 ttl=253 time=27.066 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=8 ttl=253 time=21.450 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=9 ttl=253 time=26.980 ms

Lokacija A<>C

PING xxx.xxx.xxx.xxx (xxx.xxx.xxx.xxx): 56 data bytes

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=0 ttl=62 time=76.130 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=1 ttl=62 time=62.809 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=2 ttl=62 time=70.996 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=3 ttl=62 time=69.432 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=4 ttl=62 time=67.917 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=5 ttl=62 time=65.169 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=6 ttl=62 time=64.421 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=7 ttl=62 time=69.815 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=8 ttl=62 time=128.287 ms

64 bytes from xxx.xxx.xxx.xxx: icmp_seq=9 ttl=62 time=204.359 ms

Logovi i izvještaji

Kad bih morao odabrati samo jednu stvar koja mi se ne sviđa kod VPN Plus Server-a, to bi moralo biti evidentiranje i praćenje (logiranje). Sada, iako paket ima log odjeljak, vrlo je loš u pogledu detalja kada je u pitanju site-to-site. Također, pregled prometa, brzina i veza u stvarnom vremenu ne postoji.

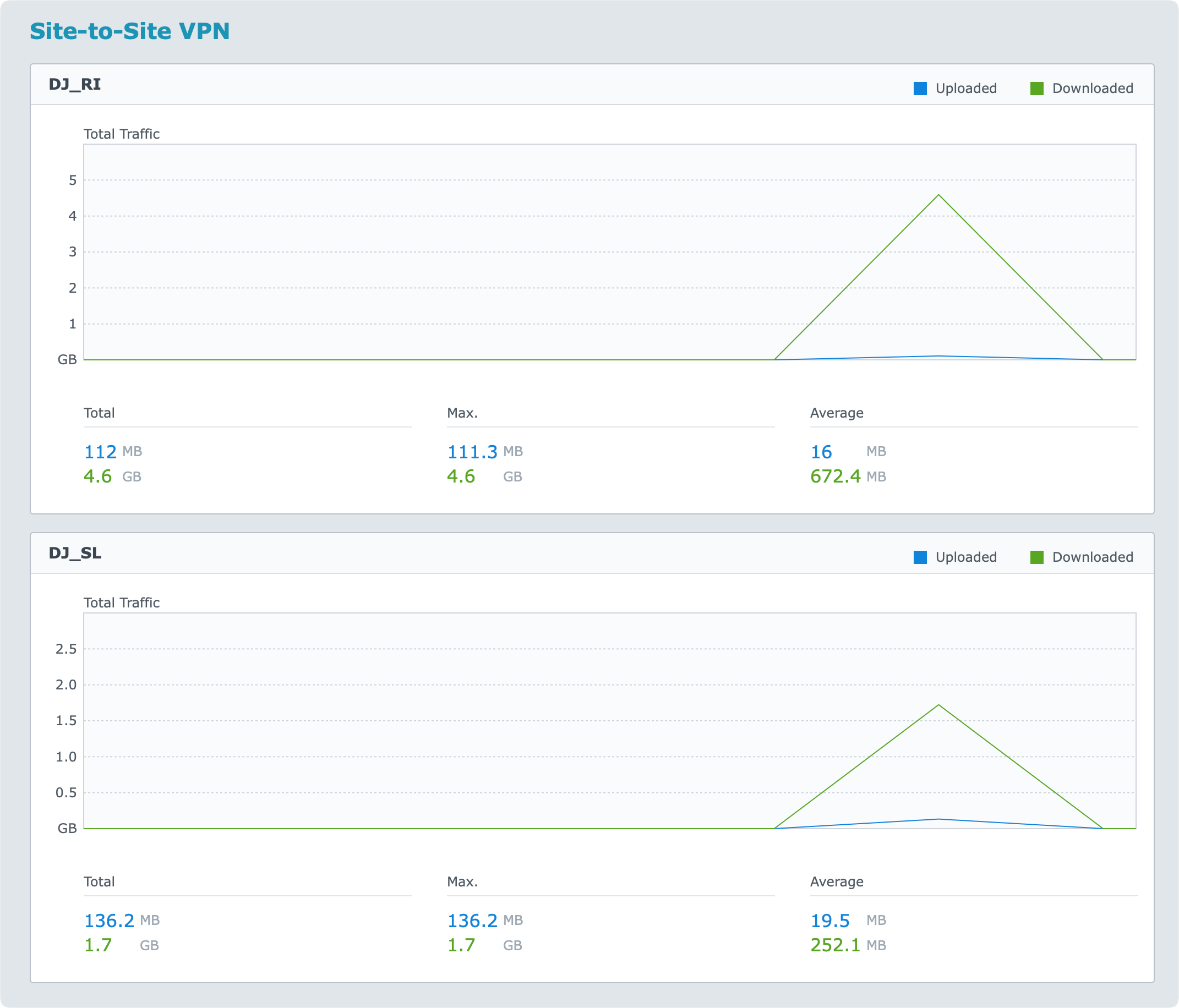

Jedina stvar koju možete učiniti da steknete osjećaj prometa je pokretanje dnevnih/tjednih ili mjesečnih izvješća.

Dakle, ako želite informacije u stvarnom vremenu, morat ćete te podatke pratiti na svojem ruteru ili na nekoj drugoj platformi koja će hvatati SNMP podatke.

Sve u svemu, lagana konfiguracija, potpuno besplatno, ako koristite Synology ruter i stabilno. Brzina bi mogla biti malo bolja, ali vaši rezultati također mogu varirati, stoga je najbolje da sami testirate. Također, site-to-site VPN treba biti siguran, a ne nužno i brz, pa se ne mogu žaliti.

Ostavite komentar ispod ako imate nešto za dodati na tu temu, ili ako imate pitanja, prijedloge ili kritike.